在过去的几个月中,数百名Android用户一直在网上抱怨一种新的神秘恶意软件,该恶意软件隐藏在受感染的设备上。

据报道,即使用户删除了该恶意软件,也可以将其重新安装,或者恢复出厂设置。赛门铁克今天发布的最新报告称,这种被称为Xhelper的恶意软件在过去六个月中已经感染了超过45000台Android设备,并且正在继续传播,平均每月至少感染2400台设备。

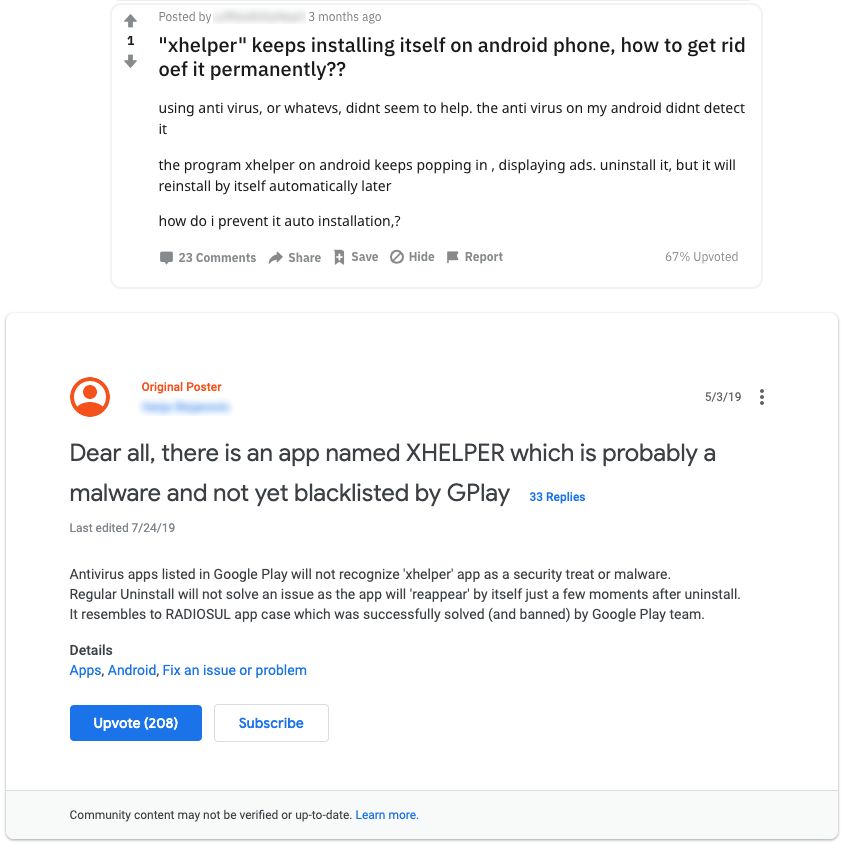

在下面的内容中,收集了一些受影响的用户在网上论坛上分享的评论的摘录,同时询问如何删除Xhelper Android恶意软件:

“ xhelper几乎每天都会定期重新安装自己!” “'从未知来源安装应用程序'设置会自动打开。” “我重新启动了手机,也擦了擦手机,但应用程序xhelper回来了。” “不要购买便宜的品牌电话。”

Xhelper Android恶意软件来自何处?

尽管赛门铁克研究人员没有找到确切的来源,但带有Xhelper恶意软件的恶意应用最初来自何处,但该安全公司确实怀疑预先安装在某些品牌的Android设备上的恶意系统应用实际上下载了该恶意软件。

赛门铁克研究人员在其网站上写道:“我们分析过的所有样本都没有在Google Play商店中提供,尽管用户有可能从未知来源下载了Xhelper恶意软件,但我们认为这可能不是唯一的分发渠道。” 报告。

“通过遥测,我们发现这些应用程序在某些手机品牌上的安装频率更高,这使我们相信攻击者可能将注意力集中在特定品牌上。”

在两个月前Malwarebytes发表的另一份报告中,研究人员认为Xhelper恶意软件正在通过“ Web重定向”或“其他黑幕网站”传播,这些病毒提示用户从不受信任的第三方来源下载应用程序。

Xhelper恶意软件如何工作?

安装后,Xhelper不会提供常规的用户界面。相反,它是作为应用程序组件安装的,该组件不会显示在设备的应用程序启动器上,从而试图对用户隐藏。

用于从应用程序启动器中删除应用程序的代码(顶部)和在启动器中列出应用程序的代码(底部)

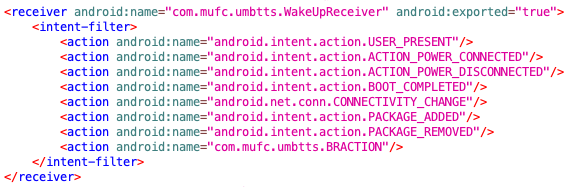

为了启动自身,Xhelper依赖于用户触发的一些外部事件,例如将受感染的设备与电源连接或断开连接,重新启动设备或安装或卸载应用程序。

Xhelper的清单代码显示了将触发恶意软件的事件

一旦启动,该恶意软件就会通过加密通道连接到其远程命令和控制服务器,并在受感染的Android设备上下载其他有效负载,例如Dropper,Clickers和Rootkit。

研究人员说:“我们认为,存储在C&C服务器上的恶意软件池功能广泛且种类繁多,为攻击者提供了多种选择,包括数据盗窃甚至完全接管设备。”

研究人员认为Xhelper的源代码仍在开发中,因为它的一些“较旧的变体包括当时尚未实现的空类,但现在已完全启用该功能”。

已经看到Xhelper恶意软件主要针对印度,美国和俄罗斯的Android智能手机用户。

尽管许多适用于Android的防病毒产品都检测到Xhelper恶意软件,但它们仍无法永久删除或阻止其重新安装在受感染的设备上。

由于尚不清楚恶意软件的来源,因此建议Android用户采取简单而有效的预防措施,例如:

使设备和应用程序保持最新状态,

避免从不熟悉的来源下载应用程序,

始终密切注意应用程序请求的权限,

经常备份数据,

安装良好的防病毒应用程序,以抵御此恶意软件和类似威胁。