你正在用Linux和MacOS系统吗?如果你认为你的系统无法抵御病毒,那你应该好好读读这篇文章。

大范围的网络犯罪分子正在使用一种新型监视软件,目标为Windows、MacOS、Solaris和Linux系统。

上周,我们公布了一个关于EFF/Lookout报告的详细文章,揭示了一个APT组织——Dark Caracal 正在谋划参与一场全球移动间谍活动。

该组织成功入侵了全球大范围的移动电话(而不是电脑),而且还极有可能开发了一种阔平台恶意软件——CrossRAT。

CrossRAT是一种跨平台远程访问木马,目标为目前最受欢迎的4款操作系统:Windows、Solaris、Linux和MacOS,允许攻击者远程造作文件系统、截图、执行任意可执行文件,并持久停留在该受感染系统。

据调查,Dark Caracal的黑客并不依赖于任何一个0day漏洞来传播其恶意软件,与之相反,它通过Facebook和whatsapp上的推文和信息来进行简单的社工,引诱用户访问由黑客控制的虚假网站并下载恶意软件。

CrossRAT软件由Java编程语言编写而成,因此逆向工程师很容易将之反编译。

CrossRAT 0.1 ——跨平台持续监测恶意软件

CrossRAT一旦在目标系统上执行,植入文件(hmar6.jar)会首先查看该操作系统是否正在运行,若正在执行,就立刻自动安装。

此外,CrossRAT植入物还会收集被感染系统的信息,包括已安装的OS版本、内核构建和架构。

针对Linux系统,该恶意软件还会查询systemd文件,如Arch Linux, Centos, Debian, Kali Linux, Fedora, 和 Linux Mint,来决定其分配。

然后CrossRAT会执行OS特定持久性机制,并在受感染系统重启时,自动执行。然后连接至C&C服务器,允许黑客远程发送指令、窃取数据。

CrossRAT包含keylogger模块

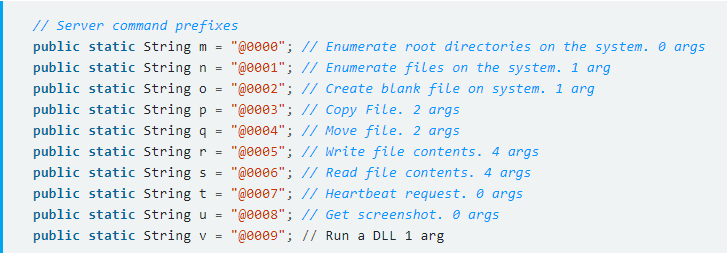

该恶意软件具有某种基本的监视功能,只有接收到来自C&C服务器的提前定义好的指令时才能启动。

此外,研究员还注意到CrossRAT还会使用“jnativehook”——一种开源Java library,可窃听键盘和鼠标活动,但不需要有任何预先设定的指令来激活该功能。

如何检测是否被CrossRAT 感染?

因为CrossRAT一直针对OS操作系统,所以你所运行的操作系统是检测该恶意软件的关键。

Windows:

- 检查'HKCU\Software\Microsoft\Windows\CurrentVersion\Run\' 注册码

- 若已被感染,其会包含有一个指令,如java,-jar和mediamgr.jar

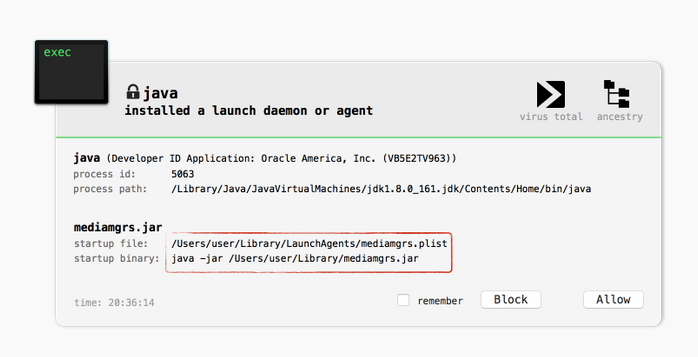

macOS:

- 检查jar文件, mediamgrs.jar, in ~/Library

- 查找/Library/LaunchAgents or ~/Library/LaunchAgents中名为mediamgrs.plist的启动代理

Linux:

- 在/usr/var中检查jar文件,mediamgrs.jar

- 在 ~/.config/autostart likely named mediamgrs.desktop中找到 'autostart' 文件

如何避免感染CrossRAT木马?

截至目前,在58款受欢迎的杀毒软件中,只有2款可以检测到CrossRAT。那也就意味着你的杀毒软件很有可能无法保护你的电脑被CrossRAT所感染。

Pactrick称:“因为CrossRAT由Java编写而成,因此它要求该设备装有Java,幸运的 是最新几个版本的MacOS都没有装Java”

建议用户安装一个基于行为检测危险的软件。Mac用户可以使用BlockBlock,只要有东西在持续下载,便会警告用户。

来源:thehackernews

本文由看雪翻译小组 哆啦咪 编译