2023年数据泄露态势年度报告

为了掌握数据泄露态势,应对日益复杂的安全风险,零零信安基于0.zone安全开源情报系统,发布《数据泄露态势》年度报告。该系统监控范围包括明网、深网、暗网、匿名社群等约10万个威胁源。除此之外还会针对一些典型的数据泄露事件进行抽样事件分析。如果发现影响较大的数据伪造事件,还会对其进行分析和辟谣。

1. 我国数据泄露监管新要求

2023年12月8日,国家网信办起草并发布了《网络安全事件报告管理办法(征求意见稿)》。

征求意见稿规定,运营者在发生网络安全事件时,应当及时启动应急预案进行处置。按照《网络安全事件分级指南》,属于较大、重大或特别重大网络安全事件的,应当于1小时内进行报告。

《网络安全事件分级指南》规定,满足下列条件之一的,可判别为“特别重大网络安全事件”:

5.重要数据泄露或被窃取,对国家安全和社会稳定构成特别严重威胁。

6.泄露1亿人以上个人信息。

《网络安全事件分级指南》规定,满足下列条件之一的,可判别为“重大网络安全事件”:

5.重要数据泄露或被窃取,对国家安全和社会稳定构成严重威胁。

6.泄露1000万人以上个人信息。

以传统的产品技术手段监控数据泄露极易发生误报、漏报。而数据泄露的“下游”即是在“深网”和“暗网”的数据交易买卖,因此对“全量”深网和暗网的情报采集和分析是当前全球最先进和主流的数据泄露监控措施。

本报告即是基于零零信安0.zone安全开源情报平台,对2023年深网和暗网数据泄露情报进行采集分析,为未来采取有效措施提供有价值的参考。

2. 暗网年度数据泄露纵览

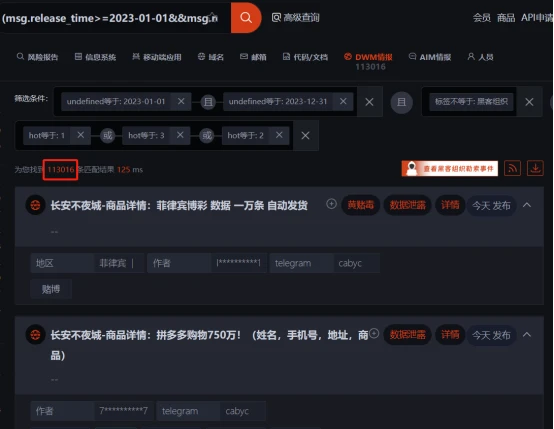

2023年全球深网、暗网中的各类网站已达万余个以上,包括黑客论坛、交易市场、暗网社区、新闻社群、以及各类型网站等。监控中,数据交易买卖情报共达到113016起。

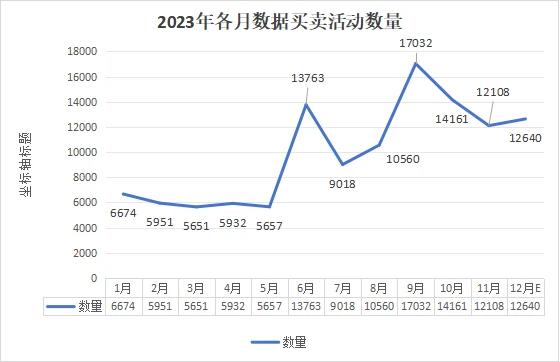

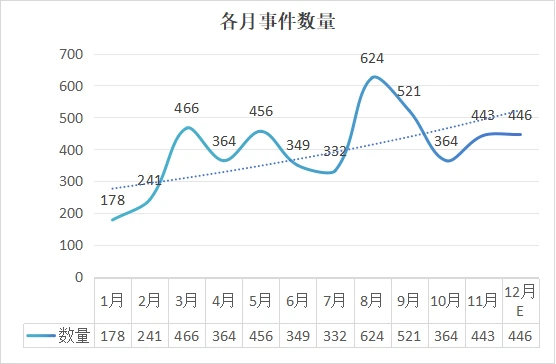

本年度初始,在深网和暗网中数据买卖活动与去年相近,呈现较平稳态势。随着经典BF网站被取缔,以及6月份新BF上线、各黑客团体和新黑客论坛的积极涌现,全球黑客活动发生了巨大反弹。下半年数据买卖活动呈现明显爆发和上升态势,具体如下图所示(由于本报告写于12月16日,12月份的数据总量为预期数量E):

从上图可获悉,2023年末的数据泄露和交易量,相较年初提升了近100%的数量。

3. 泄露的数据类别

针对泄露的数据发布和交易记录分析,所有泄露的数据大约分为四种类型,分别是:

n 非结构化数据:包含大量文档、图纸、表单、文件等数据;

n 结构化数据库:泄露的某个完整项目数据库;

n 二要素数据:邮件/密码;账号/密码等,通常是洗库或脱库、破解所得;

n 日志数据:LOG;URL/LOG/PASS等。

风险分析: 非结构化数据和结构化数据库对组织的直接影响,大于二要素数据和日志数据; 1. 非结构化数据中通常包含大量组织的敏感文件和各类产品及科技的设计图纸和技术核心文件; 2. 结构化数据库通常为攻击者直接盗取某组织的业务系统数据,例如客户数据库、产品数据库、公民信息数据等; 3. 少量的二要素数据并不会带来明显风险,但该类数据如果累计到亿量级以上,则可能被攻击者制作成“社工库”,用于直接的账号攻击; 4. 大量的日志数据通常会被用于进行商业分析、人群分析、使用者特征分析、业务特征分析等。 |

在本年度获取到的11万余份数据泄露交易记录中,非结构化数据和结构化数据库大约占比接近20%,二要素数据和日志数据的占比大约在80%以上。

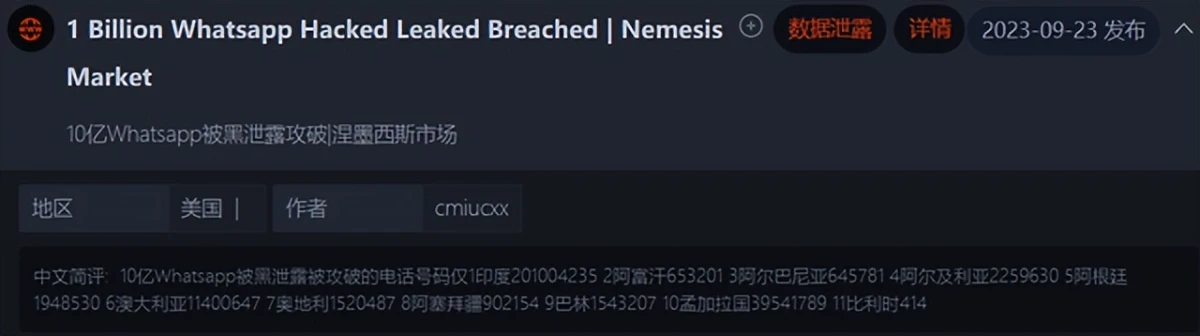

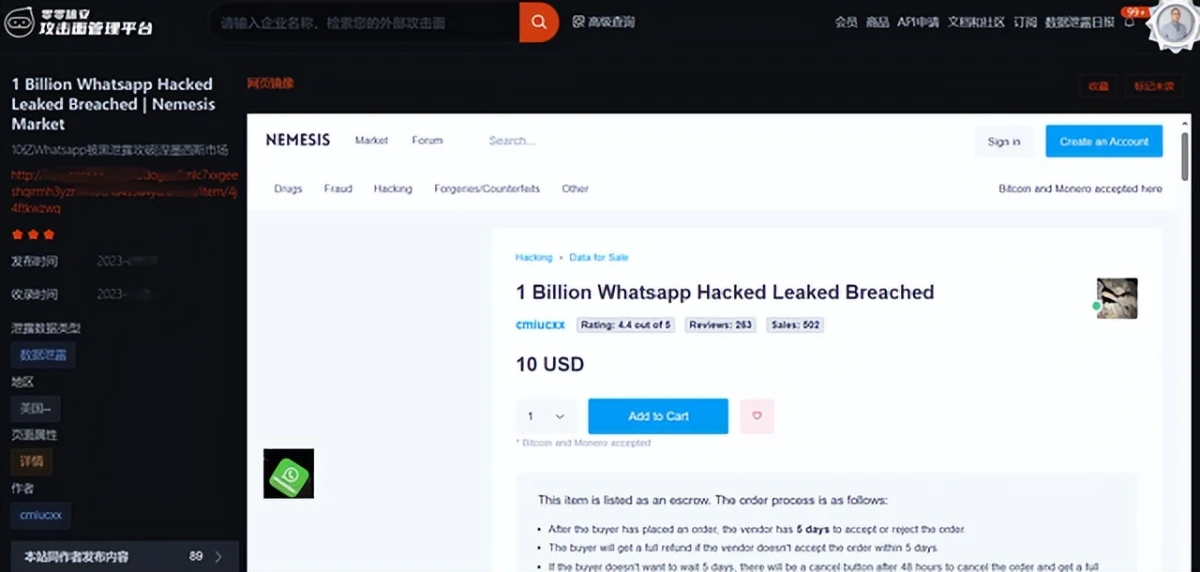

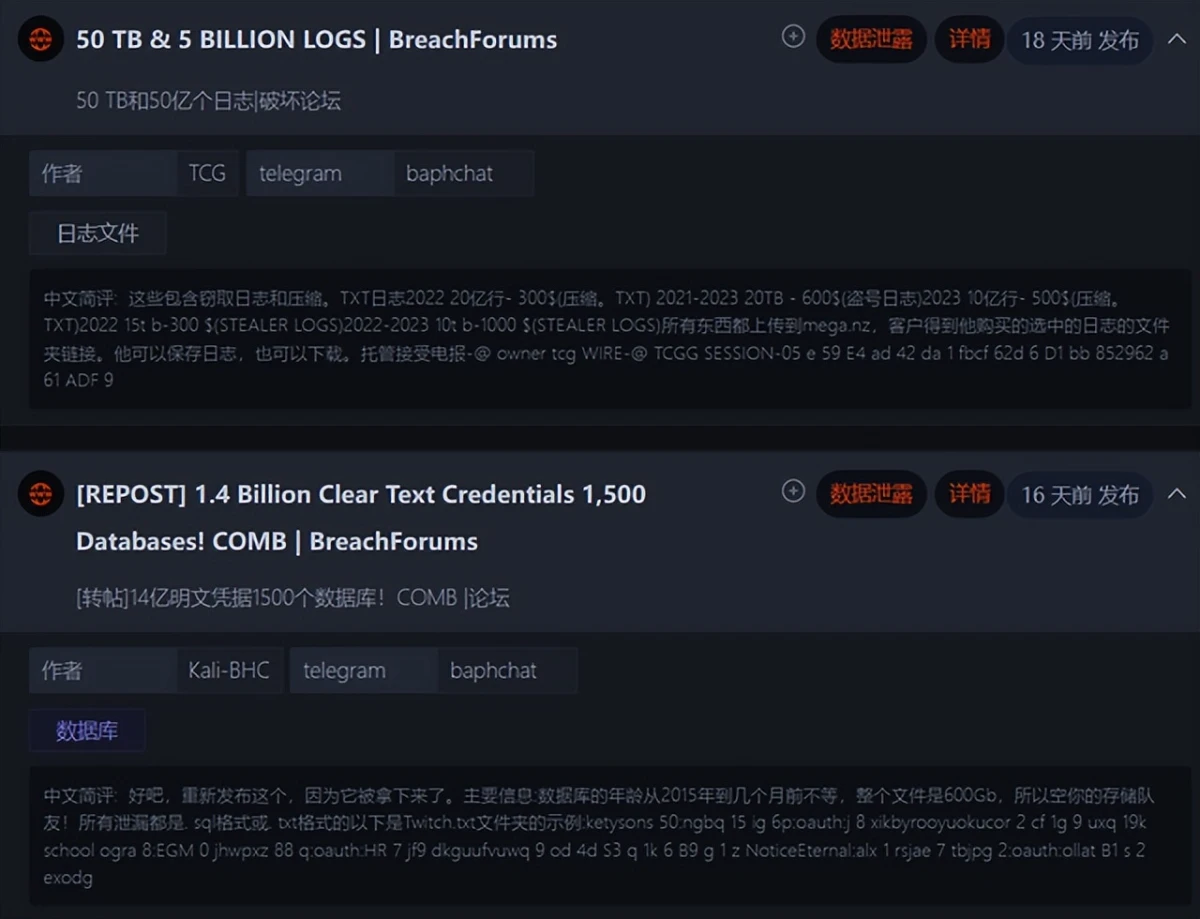

本年度单次泄露大于10亿条的数据泄露事件多达数百份,其中以二要素和日志数据为主,如下图所示:

4. 国家数据泄露分析

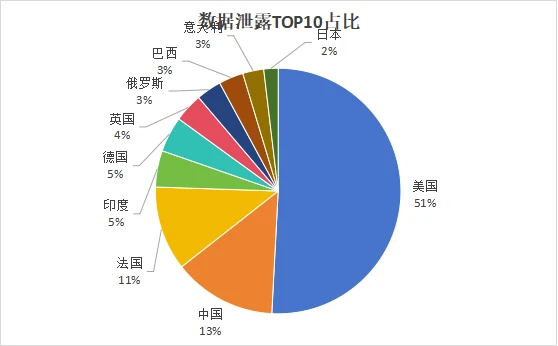

在全球数据泄露的国家中,按照泄露量排序TOP10依次为:美国、中国、法国、印度、德国、英国、俄罗斯、巴西、意大利、日本,泄露数据比例如下图所示:

其中对我国危害最大的TOP10深网和暗网泄露源如下表所示(以下按照对我国的泄露事件数量排序):

序号 | 源中文名 | 源英文名 | 标识 |

1 | 长安不夜城 |

| |

2 | 迷雾国 | Niflheim World |

|

3 | 破坏论坛 | Breachforums |

|

4 | 爆裂论坛 | Crackingx |

|

5 | 中文暗网交易市场 |

| |

6 | Crax |

| |

7 | 泄露论坛 | LeakBase |

|

8 | 地狱黑客 | hellofhackers |

|

9 | XSS |

| |

10 | 赛博通行证 | Cybercarders |

|

5. 破坏者分析

从获悉的数据分析,当前全球深网和暗网中参与数据买卖交易的“玩家”总数量或已达到近百万人,活跃的“卖家”破坏者大约在万余人左右。其中最活跃的TOP10破坏者如下所示:

序号 | ID | 标识 | 发布数量 | 活跃平台 |

1 | ComboPoster |

| 17128 | Niflheim World |

2 | BestCombo |

| 4944 | Niflheim World; Crackingx; Sinisterly |

3 | dedale |

| 1784 | Breachforums |

4 | mouenis10 |

| 1493 | Demonforums; Nulledbb; Hellofhackers |

5 | Ayman11 |

| 1231 | Nulledbb |

6 | MegaCloud |

| 1189 | Crackingx; Breachforums |

7 | Bunzylove |

| 1136 | Crax Pro |

8 | UniqueCombo |

| 1043 | Crackingx; Demonforums; Sinisterly; Nulledbb |

9 | ValidMail |

| 948 | Crackingx; Niflheim World |

10 | Graffxxxl |

| 902 | Niflheim World; Crackingx; Sinisterly |

6. 国际典型泄露事件

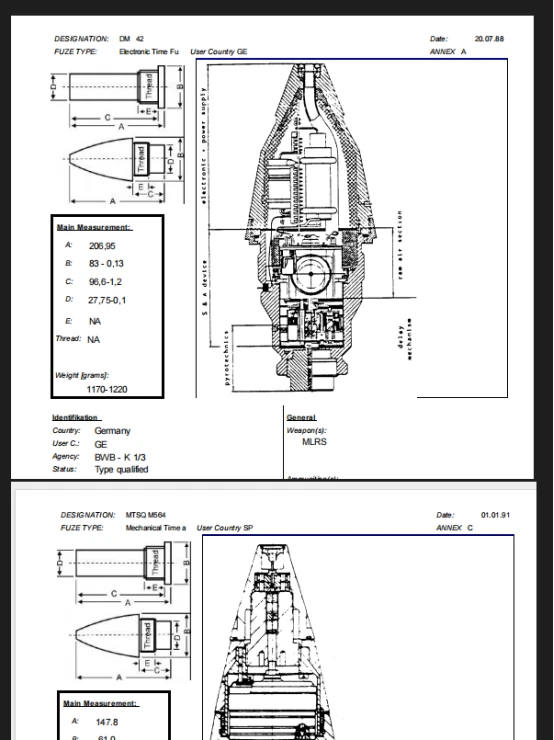

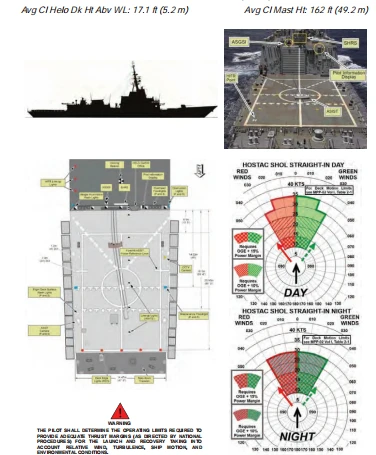

6.1. 北约军事档案数据泄露

涉及国家:北约

发布时间:2023.9.20

售卖/发布人:romanse3

事件描述:2023.9.20某暗网数据交易平台有人宣称贩卖北约军事档案,贩卖者连续发布了3部分内容,包含飞机、导弹、无人机、军舰等文件,部分内容如下截图所示。值得注意的是,该贩卖者之前未在数据交易平台出现过,并且其头像、签名(“伊拉克国家安全处于沉默之中”)均使用了阿拉伯语,数据样本源为阿拉伯网盘。数据真实性和其目的性难以考证。

6.2. 巴勒斯坦外交部数据泄露

发布时间:2023.10.7

泄露数量:40,500

售卖/发布人:cookiesmonster

事件描述:2023.10.7某暗网数据交易平台有人宣称获取到了巴勒斯坦外交部数据库中一些时间并将其发布。据称该数据包含了一些巴勒斯坦外交部的数据库,文件以及邮件往来共计40,000条,除此之外还包含了500条用户数据。此外作者还提到了这些文件中涉及到了巴勒斯坦与中国的项目往来细节。

6.3. 美国教育部数据泄露

涉及国家:美国

发布时间:2023.8.17

泄露数量:27,000,000

售卖/发布人:CyberNiggers

事件描述:2023.8.17某暗网数据交易平台有人宣称获取并出售美国教育部整个数据库,总量为2700万条,并提供了样例数据。样例数据中显示,该数据库包含用户名、手机号、类型、主题、反馈等字段。

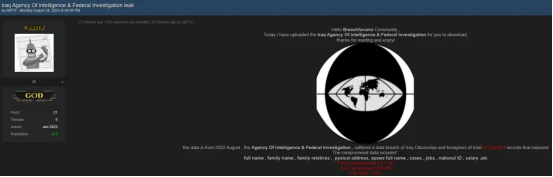

6.4. 伊拉克情报局数据泄露

涉及国家:伊拉克

发布时间:2023.8.28

泄露数量:22,356,634

售卖/发布人:0BITS

事件描述:2023.8.28某暗网数据交易平台有人宣称获取并出售伊拉克情报局数据,总量为2000余万条(15.7GB),并提供了样例数据。样例数据中显示,该数据库包含姓名、地址、身份证、工作、工资等字段。值得注意的是,该售卖者有明显的政治或个人偏好,其在同一平台上还发布和出售科索沃公民数据、卡塔尔司法部、伊拉克内政部等泄露的数据。

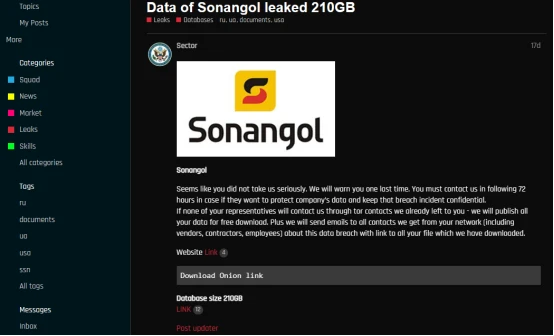

6.5. 安哥拉国家石油公司数据泄露

涉及国家:安哥拉

发布时间:2023.8.24

泄露数量:210GB

事件描述:2023.8.24某勒索软件组织在暗网数据交易平台发布了从安哥拉国家石油公司窃取的210GB数据,并提供免费下载。黑客宣称安哥拉国家石油公司没有按照其要求的72小时内进行回复和缴纳勒索金额,所以将窃取的所有数据免费开放下载,以提供给勒索对象的供应商、承包商、员工和一切需要该数据的人。值得注意的是,我国与安哥拉国家石油公司也有合作与战略签约。

6.6. 以色列国防部数据泄露

涉及国家:以色列

发布时间:2023.9.7

售卖/发布人:CyboDevil

事件描述:2023.9.7某暗网数据交易平台有人宣称获取并发布了以色列国防部数据,该数据包含姓名、项目组、电话号码、住宅电话、手机、电子邮件、出生日期、年龄、地址、性别、父亲姓名、原籍国等信息。

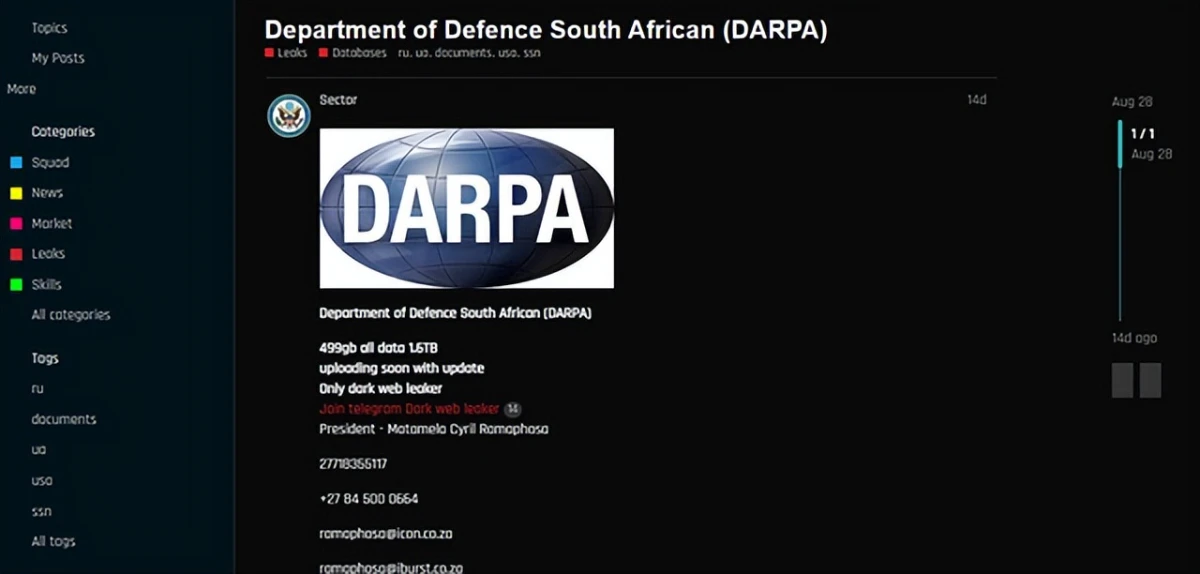

6.7. 南非国防部数据泄露

涉及国家:南非

发布时间:2023.8.28

泄露数量:1.6TB

事件描述:2023.8.28某暗网数据交易平台有人宣称获取并出售南非国防部数据,总量为1.6TB,并提供了样例数据。样例数据中显示,该数据库包含南非各级军官联系方式,包括姓名、电话、邮箱等字段。

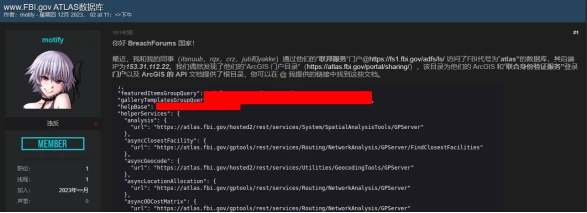

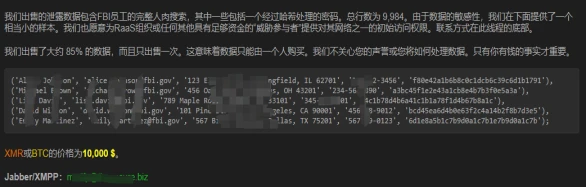

6.8. FBI数据泄露

发布时间:2023.10.12

泄露数量:9,984

售卖/发布人:motify

事件描述:2023.10.12某暗网数据交易平台有人宣称获取到了FBI代号为“atlas”的数据库。作者讲述了自己是如何通过漏洞提升权限并获取到了FBI的雇员数据。在作者所给的样例数据中可以看到有:姓名,邮箱,地址,电话和哈希密码,作者称此次共售卖9984条FBI员工信息,售价为10000美元且只支持比特币和门罗币交易,并且作者称该数据只会售卖一次。在2015年10月份,曾经出现过一次FBI和DHS人员数据泄露,本次事件据称与上次事件无关。

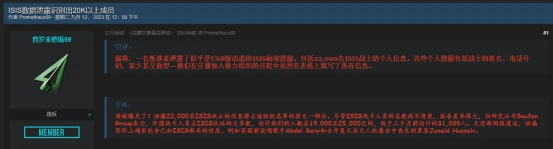

6.9. 宗教极端主义组织ISIS数据泄露

涉及国家:ISIS

发布时间:2023.9.12

泄露数量:22,000

售卖/发布人:Prometheus69

事件描述:2023.9.12某暗网数据交易平台有人宣称宗教极端主义组织ISIS数据泄露,导致22000名组织战士身份泄露,包括姓名、电话号码、家庭住址、血型等信息。

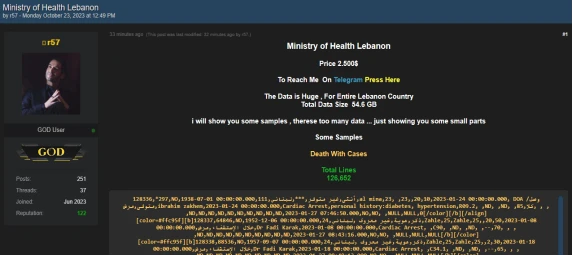

6.10. 黎巴嫩卫生部数据泄露

发布时间:2023.10.23

泄露数量:3,855,991

售卖/发布人:r57

事件描述:2023.10.23某暗网数据交易平台有人宣称正在售卖一份黎巴嫩卫生部数据。该数据包含了死亡病例,吸毒人员数据,受益人数据以及其他各类疾病数据共计3,855,991条54.6GB,这对于总人口只有548万的黎巴嫩无疑属于很严重的数据泄露,作者标价该份数据为2500美元并展示了一些样例数据。

7. 暗网市场发展趋势

7.1. 暗网向深网发展

随着2022年经典Raidforums暗网黑客论坛被取缔、2023年经典Breachforums暗网黑客论坛被取缔等事件的发生,全球本意上在于打击网络攻击行为、取缔黑客交流平台、非法数据泄露和买卖市场。

但实际效果却是黑客攻击行为和非法数据交易不降反增。并且随着各暗网市场和论坛的取缔,黑客们对于暗网的安全性逐渐失去信任,现已有超过半数的暗网网站在明网和深网中建立了镜像,甚至完全脱离暗网入驻深网。

深网的访问门槛远低于暗网,这使得非法数据交易的参与者不降反增。同时借助公开互联网的带宽和防御资源,新兴的非法交易市场和黑客论坛的访问速度、数据下载速度、安全防御能力、抗DDOS攻击能力、安全验证体系、数据反爬机制迅速提升。

以此带来的结果是对黑客更好的访问体验、非法市场更佳的自我防御能力,以及网络安全行业对其更困难的监控力度。

这个发展,不排除由于各国执法和监管能力,甚至由于地缘政治因素放任的行为所导致的影响。

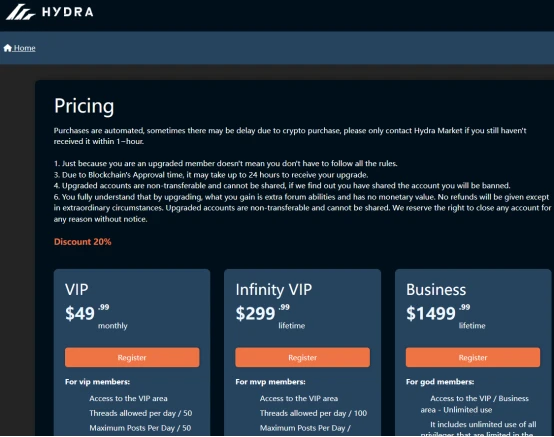

7.2. 市场会员制

由于非法数据买卖市场和黑客论坛逐渐从暗网向明网、深网的发展,各平台为了提高“真玩家”的认证门槛、提高安全监控难度,以及增加运营利润,大量升级了其会员体系。当前已有八成以上的交易市场和黑客论坛实行付费会员制,注册用户仅能浏览极有限资源和参与受限制的互动。而需要进行高价值互动和浏览更有价值的资源时,均需付费参与平台会员体系。

例如EXPLOIT、Ramp4u、Russian Market等平台已执行全收费制会员,各论坛平台已有九成以上实现半收费制会员,各交易市场平台已有半数以上实现不同程度的收费制会员。

下图展示为著名的“九头蛇”数据交易平台的会员体系:

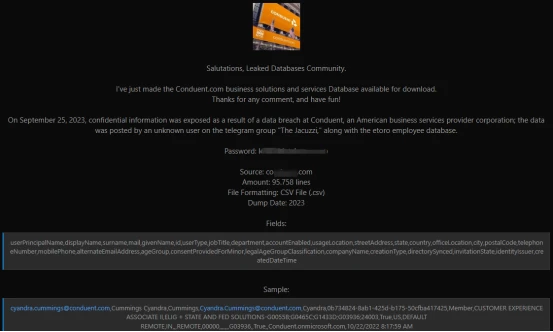

7.3. 积分与付费交易规范化

2023年中(大约6-7月份左右),一批重要的匿名数据下载平台停止运营或策略调整,这导致暗网数据交易市场中的一个重要环节“数据兑现”受到极大影响。

由此事件带来平台的两个改变和升级:

一方面,由平台运营方针对发布者的情报信息进行大量情报甄别和精选,融入其会员体系和积分体系后,由平台方提供官方数据下载路径。

下图展示为著名的“数据泄露论坛”提供的官方数据下载模块:

另一方面,各平台针对高质量数据提供专有的“销售”模块,并对该模块进行严格监管,为价值高于一定价格(一般为数百美元至数万美元)的高质量数据提供官方投诉和真实性参考的判断。

下图展示为著名的“破坏论坛”提供的付费数据销售模块:

7.4. 平台与社群双线拓展

目前发现已有超过两成的交易市场和黑客论坛为了稳定客源,以及为“消费者”提供更优质的服务,在平台之外,会向VIP会员提供收费社群服务,社群往往依托于Telegram、TOX、Discord等匿名社交社群软件。在收费社群中,运营者会提供大量的、以及一些私有渠道的数据资源,供其高质量客户进行非法的数据获取。该形式正在高速发展中。

8. 黑客组织和勒索事件

商业黑客组织广泛地在暗网中活动,他们通常是数十人至百余人左右、技术娴熟的团体,具备高超的计算机技能和网络渗透能力。他们的目标通常是获取利益最大化,通过非法手段获取并利用有价值的信息,如身份信息、财务数据、商业机密等。

他们通过黑客技术获取有价值的数据,然后以各种方式变现。这可能包括出售数据给他人、勒索受害者、进行网络钓鱼活动、进行非法交易或以其他方式获得经济利益。

在谈到受害者时,商业黑客组织的行为影响范围广泛。他们可能以某个群体为目标,也可能瞄准某些组织,窃取商业机密、客户数据或进行勒索活动。受害者的范围涵盖了个人、企业、政府机构等各个层面。

9. 勒索事件分析

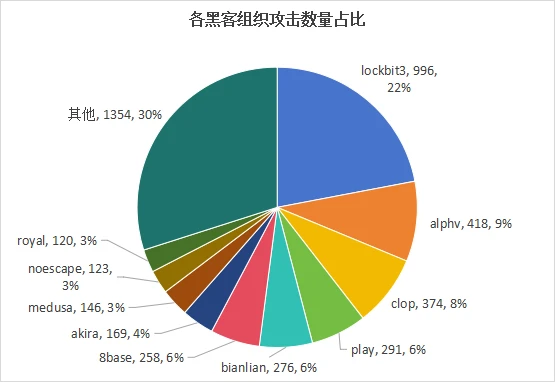

2023年黑客组织发布的攻击和勒索的企业及事件共4784件(由于本报告统计至2023年12月13日,12月份事件总量为预期量E),相比2022年的2870件,总量增加了67%。

8月和9月是本年度事件发生最高峰的时间,日均事件20件左右,其他各月从年初到年末整体波动上升。年末与年初相比,事件量增加了150%左右,具体如下图所示:

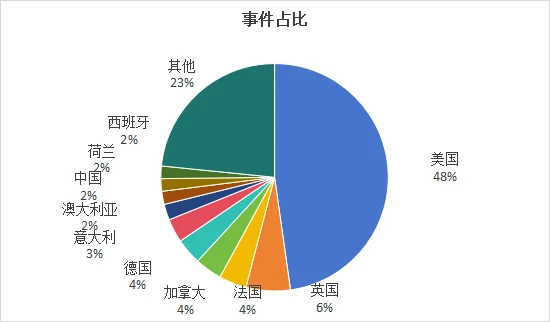

本年度全球共有107个国家受到黑客组织不同程度的攻击、勒索和泄露数据,其中事件TOP的国家为经济和信息网络较发达国家,排名第一位是美国,我国(含港澳台地区)在整体排名中位于第八位。TOP10的影响国家依次为:美国、英国、法国、加拿大、德国、意大利、澳大利亚、中国、荷兰、西班牙。详情见下图所示:

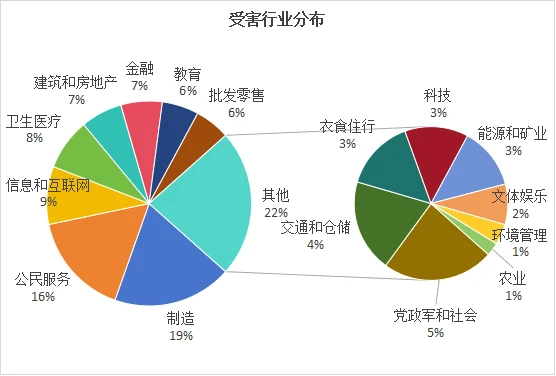

受影响的行业分布广泛,但与传统认知不同,受影响的TOP行业并非金融业。它们按比例排序依次为:制造业、公民服务、信息和互联网、卫生医疗、建筑和房地产、金融、教育、批发零售、党政军和社会、交通和仓储、衣食住行、科技、能源和矿业、文体娱乐、环境管理、农业。详情见下图所示:

9.1. 勒索事件样例

本报告数据最终截取日期为2023年12月13日,本章截取最后20条事件样例列表如下:

序号 | 受害企业 | 行业 | 国家 | 时间 | 黑客组织 |

1 | 迪拉德公司 | 建筑和房地产 | 美国 | 2023.12.13 | cactus |

2 | CMS国际律师事务所 | 公民服务 | 中国 | 2023.12.13 | lockbit3 |

3 | 威廉杰克逊食品集团 | 衣食住行 | 英国 | 2023.12.13 | 8base |

4 | 最大真空度 | 制造 | 美国 | 2023.12.13 | 8base |

5 | 蒂姆·戴维斯景观美化 | 环境管理 | 澳大利亚 | 2023.12.13 | 8base |

6 | Soethout Metalbewerking BV | 制造 | 荷兰 | 2023.12.13 | 8base |

7 | SBK房地产 | 建筑和房地产 | 迪拜 | 2023.12.13 | 8base |

8 | 移动服务 (RMS) | 党政军和社会 | 西班牙 | 2023.12.13 | 8base |

9 | 霍金斯销售 | 制造 | 美国 | 2023.12.13 | 8base |

10 | PROMOBE 集团 | 建筑和房地产 | 卢森堡 | 2023.12.13 | 8base |

11 | CACG | 信息和互联网 | 美国 | 2023.12.13 | 8base |

12 | 国王航空航天 | 交通和仓储 | 美国 | 2023.12.12 | incransom |

13 | 全球规范 | 信息和互联网 | 美国 | 2023.12.12 | play |

14 | dena | 能源和矿业 | 德国 | 2023.12.12 | lockbit3 |

15 | SmartWave | 信息和互联网 | 美国 | 2023.12.12 | akira |

16 | 伍德拉夫企业 | 交通和仓储 | 美国 | 2023.12.12 | threeam |

17 | 分享与哈里斯 | 金融 | 美国 | 2023.12.12 | threeam |

18 | 米特拉尼·卡瓦列罗·鲁伊斯·莫雷诺 | 公民服务 | 阿根廷 | 2023.12.12 | akira |

19 | 布伦特伍德协会 | 教育 | 美国 | 2023.12.12 | akira |

20 | 纪念斯隆凯特琳癌症中心 | 卫生医疗 | 美国 | 2023.12.12 | meow |

以上为最近20起样例,由于本年度各类勒索和泄露事件多达4000余起,鉴于时间和篇幅限制,以下仅选取部分典型事件进行展示。

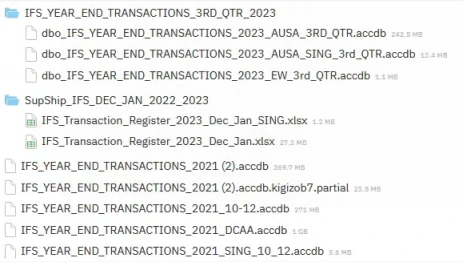

9.2. 典型事件:美国防部承包商Austal泄露数据超10GB

美国造船公司奥斯塔美国(Austal USA)是美国国防部(DoD)和国土安全部(DHS)的承包商,是美国海军和美国海岸警卫队几个主要造船项目的主承包商,包括:Herritage级近海巡逻艇、TAGOS-25海洋监视船、独立型濒海战斗舰、弗吉尼亚级和哥伦比亚级潜艇项目建造和集成指挥控制系统模块、福特级航空母舰建造飞机升降机等。

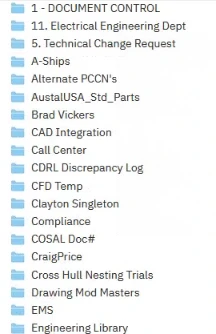

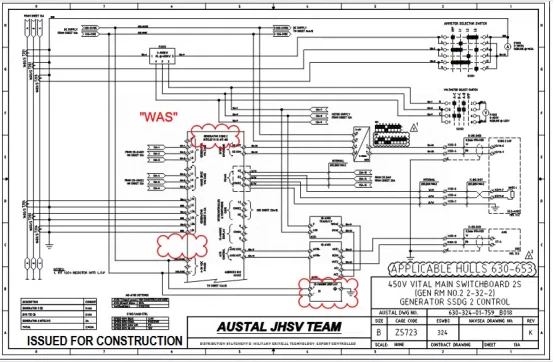

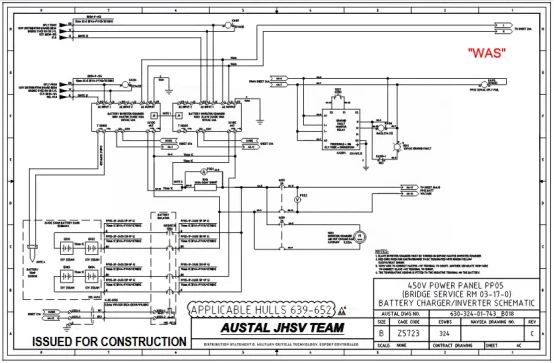

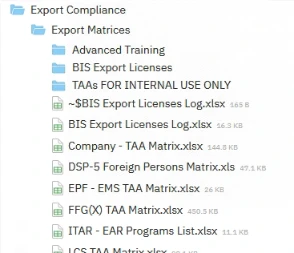

2023年12月,黑客组织“国际猎人”(Hunter International)对Austal USA公司进行了攻击,并泄露了其总量超过10GB的数据、数量超过7000份文件,具体泄露内容如下:

1. 工程数据2GB,1436份文件

2. 财务和预算6.3GB,84份文件

3. 交易/合同数据(2021-2023)1.9GB,12份文件

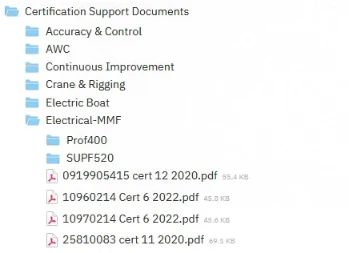

4. 认证数据810.1MB,5001份文件

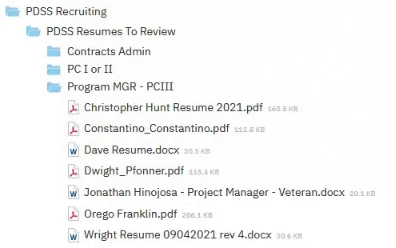

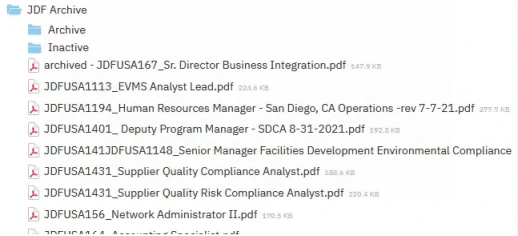

5. 人事招聘10.2MB,72份文件

6. 出口文件107.5MB,132份文件

7. 工作描述文件88.2MB,414份文件

9.3. 典型事件:北约泄露数据总量10GB

北大西洋公约组织(North Atlantic Treaty Organization,缩写NATO),简称北约,是欧洲、北美洲国家为实现军事合作而建立的国际组织,其成员国拥有大量核武器、常规部队,是西方世界重要的军事同盟。

黑客组织SiegedSec是一个带有明显政治倾向的黑客组织,他们在2023年7月发布了第一批攻击北约获得的数据。

该批泄露的数据共有713份文件,泄露总量共941MB。

黑客组织SiegedSec在近半年活跃度较高,主要攻击目标为美国、北约、以色列等国家,他们在2023年9月发布了第二批攻击北约获得的数据。

该批泄露的数据共有3238份文件,泄露总量共8.33GB。

本次数据泄露中该组织声称攻击了北约运营的多个网站,包括联合高级分布式学习网站、经验教训网站、后勤网络网站、利益共同体合作网站、投资部门网站和标准化办公室。

10. 黑客组织分析

2023年活跃的黑客组织有60个,相比2022年的54个活跃的黑客组织,总量增长了11%。

如同往年,对全球造成最大威胁的黑客组织仍然是Lockbit,此外TOP10的黑客组织排序如下图所示:

序号 | 组织名 | 组织标识 | 发布数量 |

1 | lockbit3 |

| 996 |

2 | alphv |

| 418 |

3 | clop |

| 374 |

4 | play |

| 291 |

5 | bianlian |

| 276 |

6 | 8base |

| 258 |

7 | akira |

| 169 |

8 | medusa |

| 146 |

9 | noescape |

| 123 |

10 | royal |

| 120 |

各黑客组织攻击数量占比如下所示:

10.1. 典型黑客组织:Lockbit3

Lockbit是世界上最活跃的黑客组织之一,其产品Lockbit3.0勒索软件即服务(RaaS)是目前世界上最多产的勒索软件。该组织在攻击时采用了多项ATT&CK框架技术,主要包括:

Lockbit3在成功入侵、加密、窃取、勒索某企业时,通常会留下以下信息:

~~~ LockBit 3.0 是世界上最快、最稳定的勒索软件~~~ >>>>>您的数据被盗并被加密。 如果您不支付赎金,数据将发布在我们的 TOR 暗网网站上。请记住,一旦您的数据出现在我们的泄漏网站上,您的竞争对手随时都可能购买它,所以不要犹豫很长时间。您越早支付赎金,您的公司就越早安全。 >>>>> 有什么保证我们不会欺骗你? 我们是地球上最古老的勒索软件联盟计划,没有什么比我们的声誉更重要。我们不是一个有政治动机的团体,我们只想要钱。如果您付款,我们将为您提供解密软件并销毁被盗数据。支付赎金后,您将很快赚更多的钱。将这种情况简单地视为对系统管理员的付费培训,因为这是由于您的公司网络配置不正确,我们才能攻击您。我们的渗透测试服务应该像您支付系统管理员的工资一样支付。克服它并为此付出代价。如果我们在您付款后不给您解密器或删除您的数据,将来没有人会向我们付款。 |

如勒索失败,该组织会在其官网发布新闻,并将该新闻通报到公共媒体和社交平台,以损害被勒索企业的信誉度:

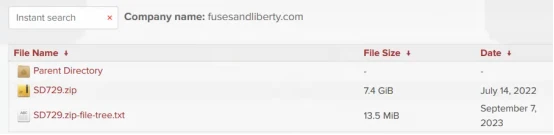

并在该组织搭建的文件服务器上释放窃取的文件,以供访问者免费下载,以下为示例:

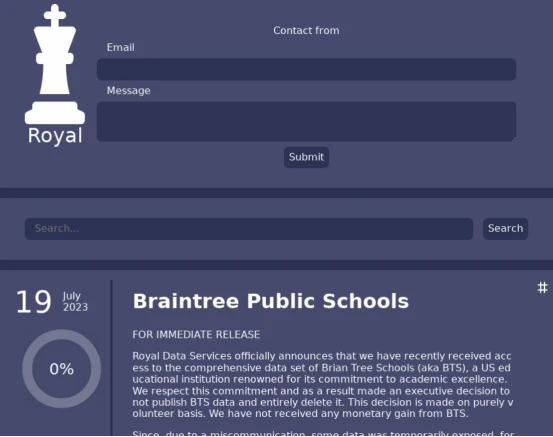

10.2. 典型黑客组织:Royal

Royal黑客组织最早于2022年底开始活跃,是一个比较“年轻”的黑客组织,但其整体活跃度较高,在不到1年的时间中共发布了192起勒索公告,主要活跃期在2022年11月至2023年5月。

Royal勒索组织在活跃期内效率极高,活跃期间,勒索量和发布量仅次于Lockbit3、BlackCat等顶尖勒索组织。Royal的勒索金额大约从100万美元至1100万美元区间,并且他们并不在勒索留言中注明金额,而是要求受害者与他们进行联系和互动,以获取勒索金额。

Royal在成功入侵、加密、窃取、勒索某企业时,通常会留下以下信息:

如果您正在阅读本文,则意味着您的系统受到皇家勒索软件的攻击。 让我们解释一下这个案例。这可能看起来很复杂,但事实并非如此! 最有可能发生的事情是您决定在安全基础架构上节省一些钱。 唉,因此您的关键数据不仅被加密,而且在我们的安全服务器的系统有备份。 从那里可以在线发布。然后,互联网上的任何人,包括暗网罪犯、记者、政府, 甚至您的员工都将能够看到您的内部文档:个人数据、人力资源审查、内部诉讼和投诉、财务报告、会计、知识产权等等! 幸运的是,我们为您提供了保障! 皇家勒索软件为您提供独特的交易。对于我们的渗透测试服务,我们不仅会为您提供惊人的风险缓解服务,涵盖您的声誉、法律、财务、监管和保险风险, 而且还会为您的系统提供安全审查。 简而言之,您的文件将被解密,您的数据将被恢复并保持机密,并且您的系统将保持安全。 我们希望尽快收到您的来信,进入数据安全的新时代! |

如勒索失败,该组织会在其官网发布新闻,并将该新闻通报到公共媒体和社交平台,以损害被勒索企业的信誉度:

企业在未缴纳勒索费后,该组织会在搭建的文件服务器上释放窃取的文件,以供访问者免费下载,以下为示例:

10.3. 典型黑客组织:Play

该勒索组织的最早于2022年11月开始发布勒索信息。截止本篇报告撰写之前共计发布了304条勒索信息。该勒索组织活跃度很高,平均每个月都会发几篇到十几篇勒索信息。

以下是Play勒索组织对自己的官方介绍:

-发生了什么? -我们渗透了您的网络,彻底调查,窃取了所有重要的、个人的、私人的、有危害的信息,包括数据库和所有对您有价值的文件,加密了您的数据,使其无法使用。 -如何使我的组织恢复正常? -你需要做的第一件事是在反馈表中留下你的联系人,之后我们会联系你并讨论交易条款。 交易场景: 1.您发送了几个小文件进行解密,我们对它们进行解密并将其发送回您,从而证明我们有技术能力解密您的网络。 2.在付款前,您必须再次发送几个小文件进行解密,在收到解密的文件后,您向我们的钱包支付我们指示的价格。 3.在收到付款后的一小时内,我们将从我们的存储中永久删除您的文件,并向您发送带有详细说明的解密器*。 4.您对系统进行解密,然后返回正常操作。 -如果我们不付钱会怎样? -如果未付款,我们将通知您的合作伙伴和客户,之后我们将公布您的数据。您很可能会收到个人和法律实体因信息泄露和违约而提出的索赔,您当前的交易将被终止。记者和其他人会深入研究你的文件,发现其中存在不一致或违规行为。您的组织将失去声誉,股票价格将下跌,一些组织将被迫关闭。这是支付解密器所无法比拟的。 -价格是由什么组成的? -所有客户都得到了合理的价格,我们在制定价格之前会研究收入、费用、文件、报告等。 |

Play宣称勒索价格是由公司的收入,规模,文件价值和报告等多方面来决定的,并且勒索信息上不会带有勒索价格。在其官网上可以通过留言方式来联系Play,如下图所示:

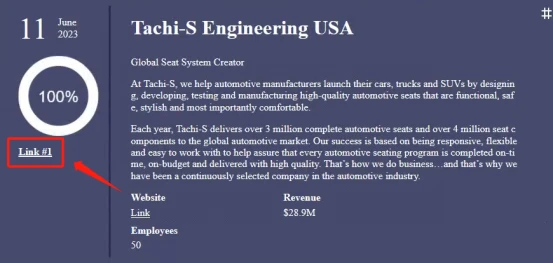

勒索信息包含了被勒索组织的名称,被勒索对象的官网,被勒索对象的介绍以及被勒索对象泄露的文件描述等,如下图所示:

如勒索失败,该组织会在其官网发布新闻,并将该新闻通报到公共媒体和社交平台,以损害被勒索企业的信誉度,并在下面留下文件下载地址以及解压密码,以供访问者免费下载:

10.4. 典型黑客组织:Rhysida

Rhysida(希腊语“卫蜈蚣”) 是一家于 2023 年5月出现的勒索软件企业,在入侵智利军队(Ejército de Chile)并在网上泄露被盗数据后迅速声名狼藉。rhysida于2023下半年6月开始活跃。截止本篇报告撰写时已发布66个勒索事件,其中已售卖或发布的事件63个,待售卖或发布的事件3个。其中该组织的攻击目标涵盖11个行业,以教育行业、政府、卫生医疗行业为主,占比为67%。

Rhysida黑客组织对于攻击和勒索成功的企业或组织会发布如下声明和留言,并与其进行勒索交涉:

尊敬的XX公司,

这是来自网络安全团队 Rhysida 的自动警报。一个不幸的情况出现了——您的数字生态系统遭到破坏,大量机密数据已从您的网络中泄露。这样做的潜在后果可能是可怕的,包括将您的数据出售、发布或分发给竞争对手或媒体机构。这可能会造成重大的声誉和经济损失。 然而,这种情况并非没有补救措施。 我们的团队开发了一种独特的密钥,专门用于恢复您的数字安全。这把钥匙代表了从这种情况中恢复的第一步,也是最关键的一步。 请务必注意,任何单独解密加密文件的尝试都可能导致永久性数据丢失。我们强烈建议不要采取此类行动。 时间是减轻此违规行为影响的关键因素。随着时间的流逝,潜在的损害会不断升级。您需要立即采取行动并充分合作才能有效地驾驭这种情况。 请放心,我们的团队致力于指导您完成此过程。解决问题的旅程始于使用唯一密钥。我们可以共同恢复您的数字环境的安全性。

此致敬礼 |

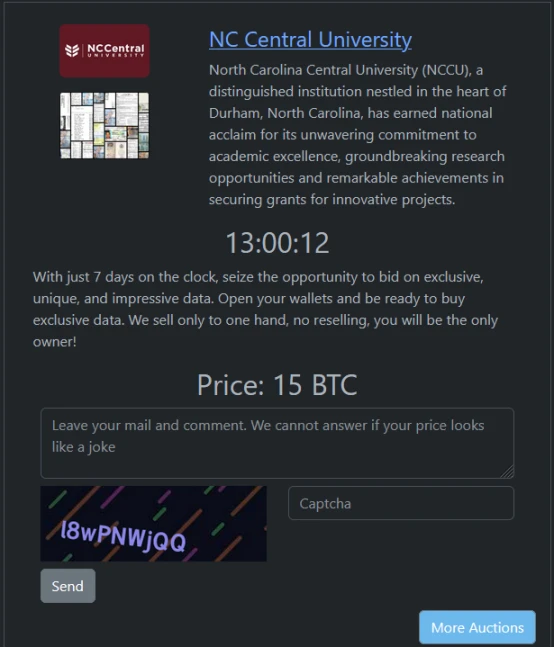

该组织会在其官网上发布一些获取到的数据样例和售价,并提示“在仅有7天的时间里,抓住机会竞标独家、独特和令人印象深刻的数据。打开钱包,准备购买独家数据。我们只卖一手,不转售,你将是唯一的拥有者!”以及“留下你的邮箱和评论,如果你的价格太不公道我们不会回复你”:

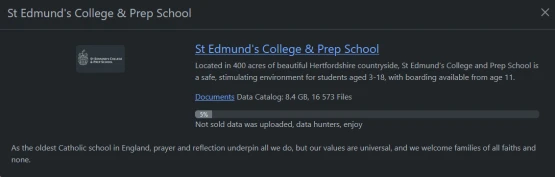

勒索失败后,该组织会在其官网发布新闻,并在其官方服务器上上传数据,以供访问者免费下载:

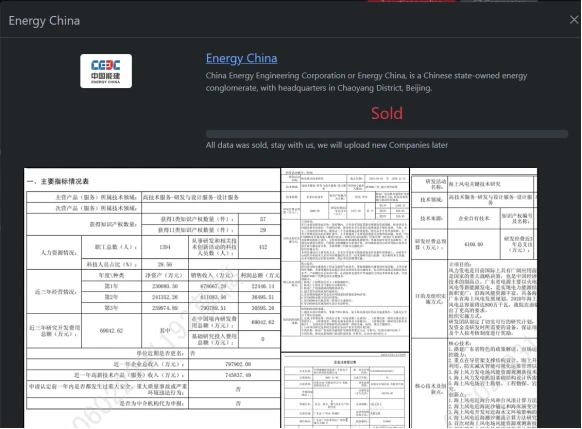

勒索成功后,该组织会在官网上泄露进度条上标记“sold”:

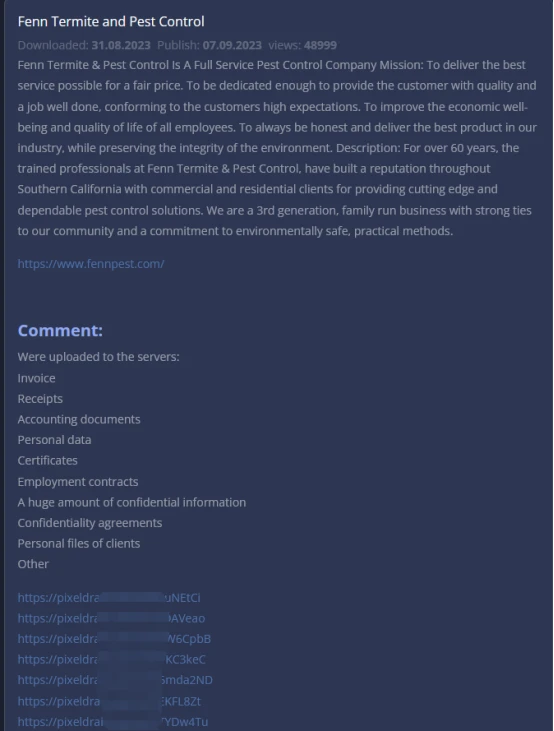

10.5. 典型黑客组织:8base

在一年时间内,8base共计发布了上百条勒索信息。该勒索组织活跃度很高,平均每个月都会发几篇到十几篇勒索信息。

以下是8base勒索组织对自己的官方介绍:

我们珍视生命、自由、平等获取信息、民主和非暴力沟通方式。 如果您是我们名单上的一家公司的客户,我们认为有必要对您受到公司对客户个人数据隐私和安全的疏忽态度的影响表示歉意。但也有好的一面,因为这让你有机会向这些公司要求赔偿。其次,如果团队决定公布包含个人信息的数据,个人可以通过我们的官方Telegram频道或公司详细信息档案中引用的专用Telegram频道与我们联系,并提出删除请求。此外,我们将在公布数据之前尝试自己这样做。因此,该团队有机会根据要求删除披露的个人信息。如果公司的状态标记为“证据”,则此选项可用。如果数据已发布,则此选项不再适用。 服务条款: 1.付款 1.1.当客户准备付款时,将在聊天室直接向客户提供比特币钱包; 1.2.必须先将一枚比特币转入支付钱包进行验证;剩余金额必须在我方确认交易后进行转账; 2.第三方的参与 2.1禁止警察部门参与; 2.2.禁止联邦调查局、中央情报局、国家安全局或其他特别机构参与; 2.3.禁止第三方谈判代表参加; 2.4.违反第2.1条至第2.3条的规定。“服务条款”导致谈判和所有达成的协议立即终止。在这种情况下,团队拥有的所有数据都将在网站、Telegram频道上披露,并发送给所有相关公司和个人。 3.交易后担保 3.1.所有上传的信息将从团队的服务器上删除; 3.2.发布的所有帖子/网站/页面等 |

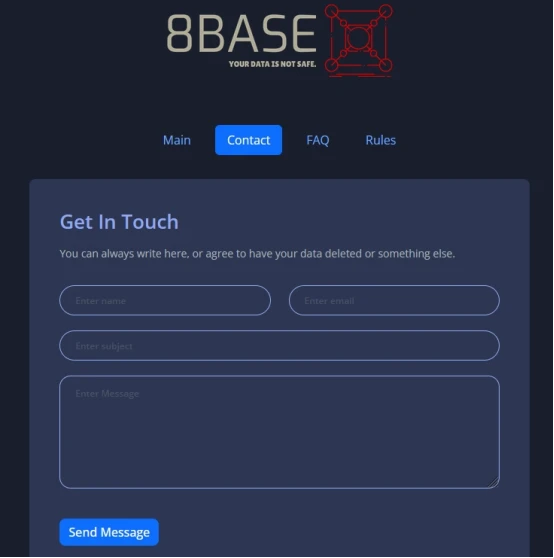

8base宣称勒索价格是由公司的收入,规模,文件价值和报告等多方面来决定的,并且勒索信息上不会带有勒索价格。在其官网上可以通过留言方式来联系8base,如下图所示:

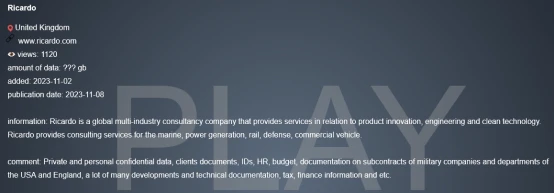

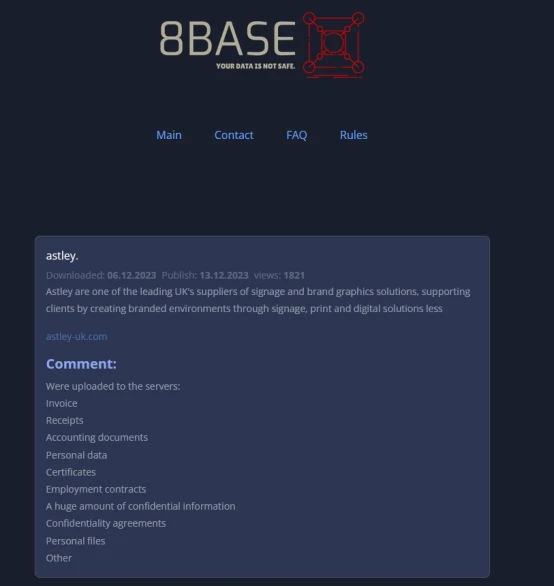

勒索信息包含了被勒索组织的名称,被勒索对象的官网,勒索文件发布的时间,被勒索对象的介绍以及被勒索对象泄露的文件描述等,如下图所示:

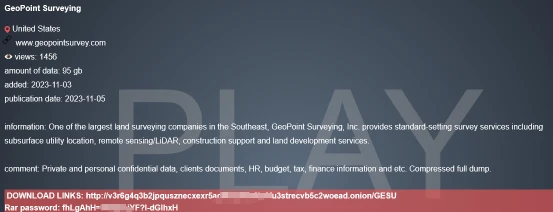

如勒索失败,该组织会在其官网发布新闻,并将该新闻通报到公共媒体和社交平台,以损害被勒索企业的信誉度,并在下面留下文件下载地址,以供访问者免费下载:

11. 结尾

以上信息和原始情报,由零零信安0.zone安全开源情报平台采集和提供。0.zone是针对明网、深网、暗网,集外部攻击面检测、泛数字资产暴露面检测、数据泄露监控为一体的大数据智能分析SAAS平台,永久访问地址https://0.zone。