安卓用户得要注意了,最近会有一个新版本的补丁发布,用以修复一个可能被滥用来劫持设备的严重漏洞——无需用户交互即可允许黑客在安卓手机上运行恶意代码。

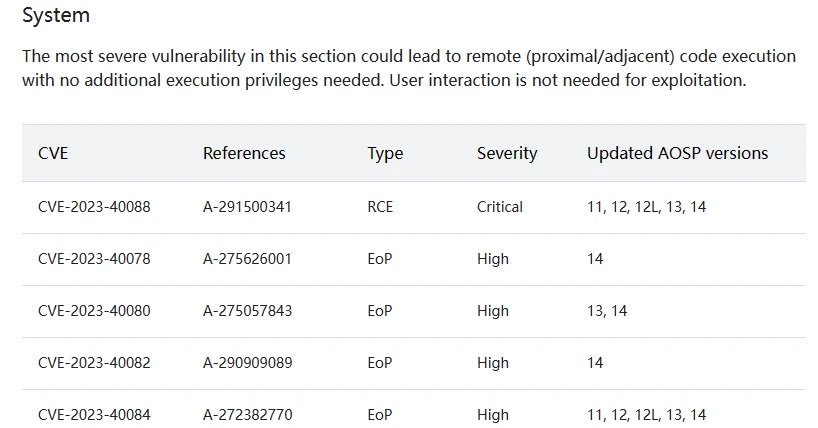

根据Android 开源项目 (AOSP)的公告,2023年12月的Android安全更新解决了85个漏洞,其中最严重的是一个零点击远程代码执行(RCE)漏洞。该零点击RCE漏洞(CVE-2023-40088)存在于Android的系统组件中,“零点击(Zero-Click)”意味着不需要用户交互给予额外权限就能被利用。

到目前为止,谷歌尚未透露是否已经有攻击者针对这个安全漏洞进行了攻击,也还没有发布更多有关该漏洞的其他细节。据了解,通常这类漏洞可以利用来在用户毫不知情的情况下,静默下载及安装恶意软件。值得庆幸的是该漏洞有着“邻近”限制,这意味着黑客必须在物理上靠近攻击目标才能远程触发漏洞——而这通常是通过Wi-Fi、蓝牙或NFC来实现。

公告中还说到,操作系统中另外还发现了其他几个严重漏洞,可以被滥用来提升系统权限且无需用户交互——这可能允许黑客在获得立足点后获取对目标设备的管理访问权限。因此安卓用户最好尽快安装安全更新。

编辑:左右里

资讯来源:AOSP、bleepingcomputer

转载请注明出处和本文链接