上周,网络安全研究实验室Citizen Lab在检查一名华盛顿特区国际办事处工作人员的个人设备时,发现了一种正被积极利用的零点击漏洞,该漏洞用于传播NSO Group的知名间谍软件“飞马“(Pegasus)。

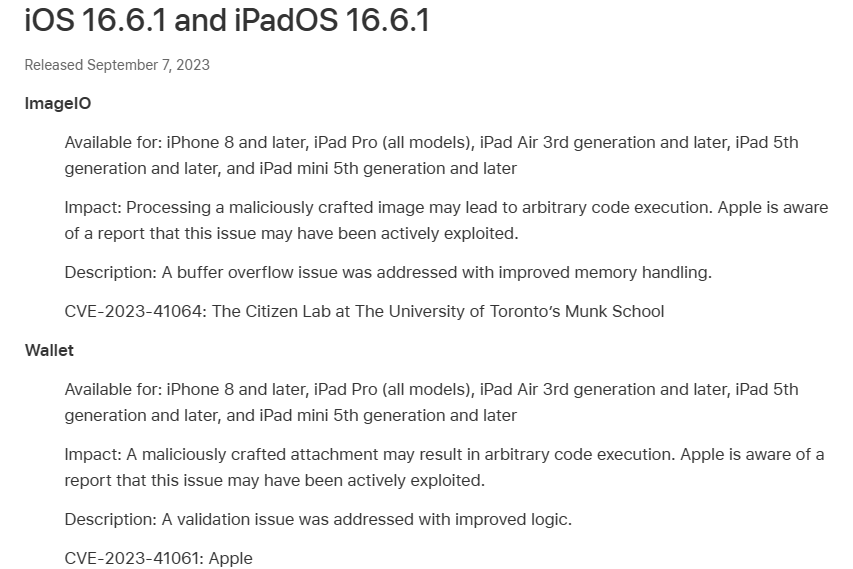

安全研究员将该利用链称为BLASTPASS,通过该利用链能够入侵苹果公司的最新版本iOS(16.6)的iPhone手机,并且无需受害者的任何交互。Citizen Lab立即向苹果公司披露了其发现,并协助苹果进行调查。随后不久,苹果发布了针对包括iPhone、iPad、Mac电脑和Apple Watch在内的苹果产品的紧急更新,并披露了两个与该利用链相关的CVE(CVE-2023-41064和CVE-2023-41061)。

在苹果官网安全性更新页面上可以看到,CVE-2023-41064与ImageIO中的缓冲区溢出问题有关,处理恶意制作的图像可能会导致任意代码执行。而CVE-2023-41061则是一个可通过恶意附件利用的验证问题。

据了解,受影响的设备包括:

iPhone 8及更新机型、iPad Pro(所有型号)、iPad Air第三代及更新机型、iPad第五代及更新机型、iPad mini第五代及更新机型、运行macOS Ventura的Mac电脑、Apple Watch Series 4及更新机型。

对于普通用户来说,建议立即对设备进行更新。对于那些对隐私有特殊需求的用户,苹果建议其启用锁定模式(苹果的安全工程和架构团队已经确认,锁定模式能够阻止这种特定的攻击)。

Citizen Lab预计将来会发布关于该利用链的更详细的信息。

编辑:左右里

资讯来源:Citizen Lab、Apple官网

转载请注明出处和本文链接