近年来,数字化转型加速,数据规模呈几何级数高速成长。根据IDC统计,2021年,全球创造了82.5ZB数据,未来五年,全球数据规模将以21.2%的年复合增长率快速发展,到2026年,全球数据量将高达216ZB。

数据爆炸式增加,对于企业来说,既是“喜”来又是“忧”。

“喜”从何来?“数据”,往往是最真实的信息,其记录了事物的本质及规律,蕴含着事物发展的机会和价值。而善于发现和利用数据的价值,定会发掘更多的惊喜!用“数据”说话,寻求业务痛点和需求,以数据驱动业务发展,使业务实现高效增长。

“忧”从何去?数据越来越多,管控越来越难,各行各业因此犯了难。如何管控数据规避监管风险?如何安全使用,实现数据价值驱动业务增长?

近日,由中国信通院和极盾科技联合发起的【网安新视界】第3季开讲,乐信集团信息安全中心总监刘志诚带来了独家分享,给出了他的答案。

数据价值

数字化转型是将科技与业务深度融合的一种创新方式,它的核心是数据,主要的手段是通过科技系统和算法模型,将数据由生产资料变为生产力。

数据主要有哪些?数据可以分为三大类。

第一类是个人数据,包括个人身份的基本信息、个人的行为信息。

第二类是业务数据,例如企业的业务交易记录和商业机密,包括有关企业的定价、方案、代码、合同等一系列对企业生存至关重要的信息和数据等。

第三类是公共数据,包括开放的公共数据和重要数据,比如涉及整个国家安全和社会安全的地理信息关键基础设施的相关数据等。

不同的数据在不同的场景下发挥不同的作用,数据价值体现在哪里?

有了数据,就可以进行预测,提前布局和规划;有了数据,就可以更好地了解用户,根据用户喜好进行推荐和定制;有了数据,就可以不断改进和更新工具,不断创新产品和服务;有了数据,就可以更加精准地分析、规避、防范风险,等等。

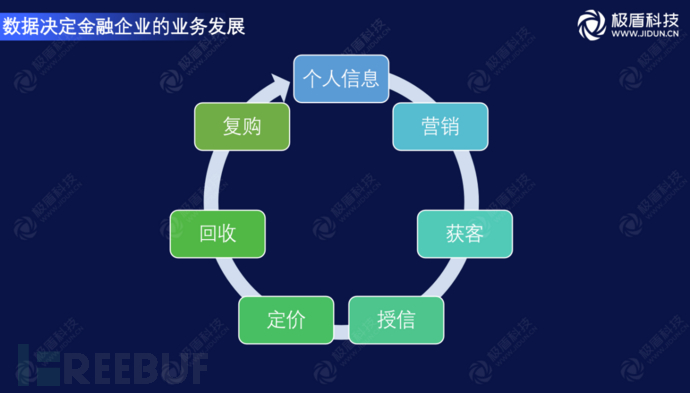

以金融业为例,呈现数据完整的应用过程。

1.营销:根据个人信息和行为信息,通过模型推荐相应的服务,实现个性化推荐和营销;

2.获客:结合业务特性,企业可以利用个人信息,通过相应的算法来获取的客户成交,起到引流的作用;

3.授信:根据用户的个人信息和金融服务风险的把控,可以对用户授予一定信用;信用可以用来消费和使用。

4.定价:差异化定价;在金融服务和贷款业务中进行利率定价。

5.回收:信用里约的应用;

6.复购:用户活跃度,通过复购提升用户使用业务的频率。

由此可见,数据是数字经济核心的生产要素,已经成为企业的重要资产,能够在业务上起到关键性作用。通过对大量数据进行分析和挖掘,大数据可以转化为大量价值信息,支撑业务活动的发展以及企业战略的决策,能够为我们的业务流程、经营管理、组织建设、研发生产等各方面带来高效、便捷、精准的服务。

数据安全风险

众所周知,数据只有被使用才能挖掘其潜在的价值。然而,数据在使用过程中却面临着各种风险。

(1)从合规的维度

主要是《数据安全法》《个人信息保护法》,数据存在一定的安全风险。从个人信息保护的角度,数据存在来源风险、产权风险和隐私风险。来源风险就是数据来源的合法性,用户授权的可行性。产权风险是关于数据确权的问题,由于个人数据的可复制性,产权的计算和价值其实是难以度量的。

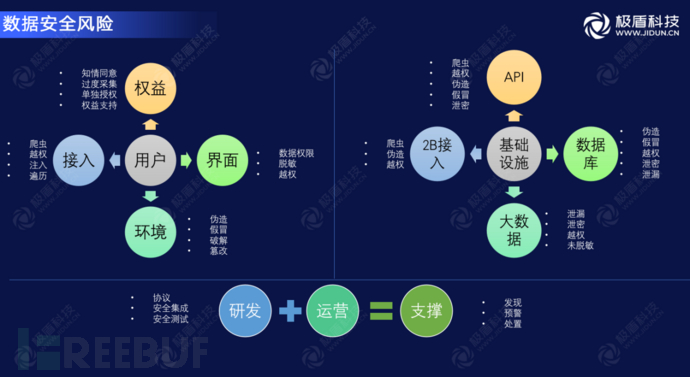

(2)从数据安全的维度

从用户的角度:用户接入时存在爬虫、越权、注入和遍历的风险;用户权益保障方面需要关注知情同意、过度采集、单独授权、权益支持的问题;用户的访问界面存在一定数据权限和越权的问题;环境方面还存在伪造、假冒、破解、篡改的风险。

从基础设施的角度:2B的接入、内部API、数据库、大数据平台会存在一些伪造、越权、数据泄露等风险。目前企业已关注到数据库的风险,对API也有所重视,但是对2B接入和大数据这块有所薄弱。

另外,研发和运营是非常关键的环节,其中也存在一定风险。

如何护航数据价值?

数据面临重重风险,数据不能安全使用就没有价值。如何护航数据价值?

只有建设一个可观测、可管、可控的数据安全保障体系,才能促进业务的发展,才能真正起到数据价值作用的提升。

可观测:需要一个实时动态数据驱动的安全管理;数据需要全生命周期全链路的可跟踪溯源。

可管:需要一个动态实时、多标签多属性的资产管理模式。

可控:通过专家和人工智能确定模型,能够在不同的节点去对数据安全进行管控。

如何实现?

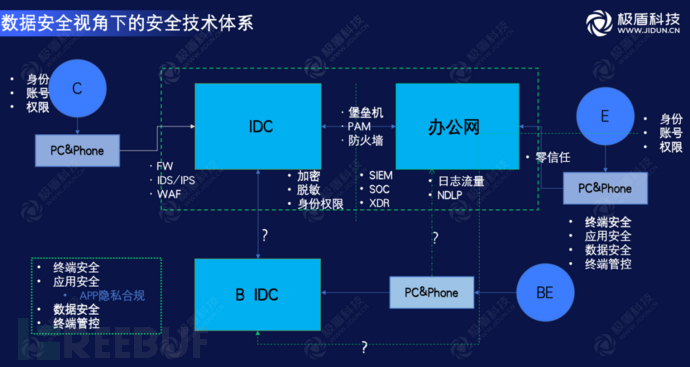

加强数据安全技术体系:C端可以进行身份、账号、权限管理;从IDC边界到办公网,到员工访问界面,可以通过零信任来进行身份、账号、权限的管理,还有终端安全、应用安全、数据安全、终端管控等。在办公网和IDC之间,可以通过堡垒机、PAM、防火墙来做隔离。另外,可以置办一些加密、脱敏、身份权限的基础设施,安全运营方面有SIEM、SOC、XDR等基础设施,还有日志流量、NDLP等设施。目前从IDC到其他IDC,往往是被忽略的,还有涉及第三方员工的管控也是缺失的,需要得到关注。

只建设相应的安全技术保障体系是不够的,还需要运营体系和机制,即数据安全发现的运营响应和数据泄露的跟踪处理体系,包括、分析、预警、溯源、处置、报告和改进几个方面。

Step1 发现:外部情报可以通过暗网、黑灰产社区等机构监测;内部预警系统包括数据库审计、网络/终端DLP、数据安全运营平台来发现内外部数据泄露的线索。

Step2 分析:拿到线索之后,要进行真伪、数量和影响的分析。

Step3 预警: 向管理层、监管机构、PR、合作伙伴和用户进行相应的预警。

Step4 溯源:相应的溯源包括字段分析、特征分析、聚类分析来对内外部风险点的根源问题进行锁定,明确哪个环节出现的问题。

Step5 处置:对根本原因进行分析,进行整改,限期整改完成后进行进一步的验证和追责。

Step6 报告和改进:管理层、法务、PR或者业务去完成事件整体的跟进和报告,最后要有一个改进的过程。

通过数据安全技术体系和运营体系的相互结合,才能构建一个可观测、可管、可控的数据安全保障体系,才能让数据安全使用,让价值充分利用,让业务快速发展。

如需下载本次直播【所有讲师PPT】

关注“极盾科技”公众号

回复“PPT”即可下载