电话诈骗是日常生活中最常见的欺诈手段之一。据公安部官方数据显示,2021年国家反诈中心APP拦截诈骗电话超15亿次。然而在诈骗电话的另一端,与受害者对话的都是真人吗?

在2022年RSA大会上,来自Coinbase的全球威胁情报经理 Kelsey Dean和Coinbase全球威胁情报高级研究员Kristen Spaeth,为我们分享了攻击者如何利用机器人实现电话诈骗,并窃取受害者OTP。

什么是OTP?

OTP全称One-Time Password,中文译名为一次性密码、动态密码或单次有效密码。该类型密码常用于计算机系统或其它数字设备,有效期仅为一次登录会话或交易。例如,大家最常用的手机验证码就属于OTP。相较于传统静态密码,OTP具有不易受到重放攻击(replay attack)、破译难度高等特点。

什么是OTP Bot?

OTP Bot(One-Time Password)又称一次性密码机器人,是诈骗者用于获取受害者一次性密码以绕过入侵账户双重身份验证的一款工具。诈骗者可以利用这些机器人访问或窃取受害者账户。OTP机器人通过电报机器人 API(Telegram’s Bot API)搭建,该搭建结构使攻击者极难被定为追踪。

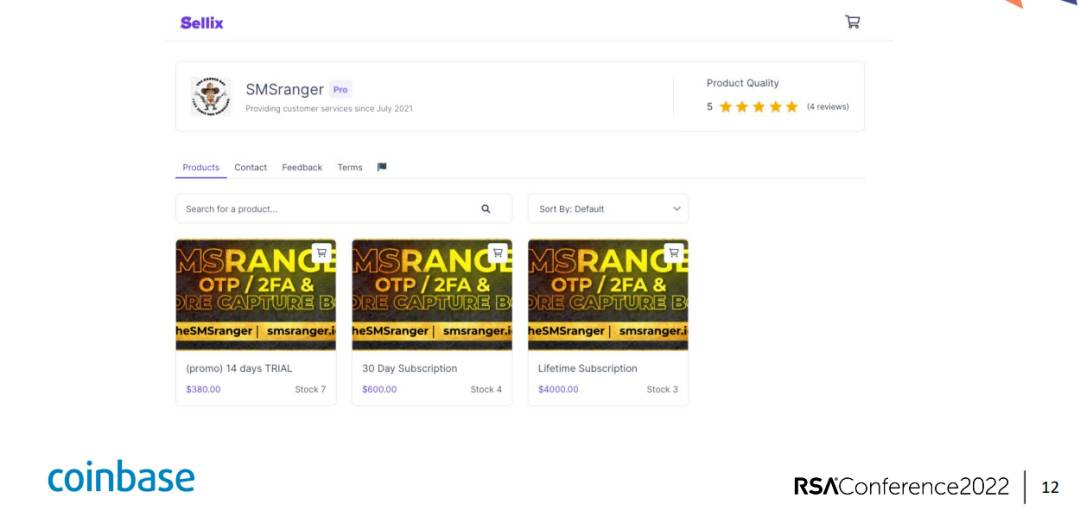

据Coinbase统计,该类机器人最早于2021年初开始对外提供服务,服务数量在2021年7月达到峰值。这一类机器人平均售价为500-700$,可窃取加密货币交易所、银行及其他在线服务的OTP。

OTP Bot窃密流程

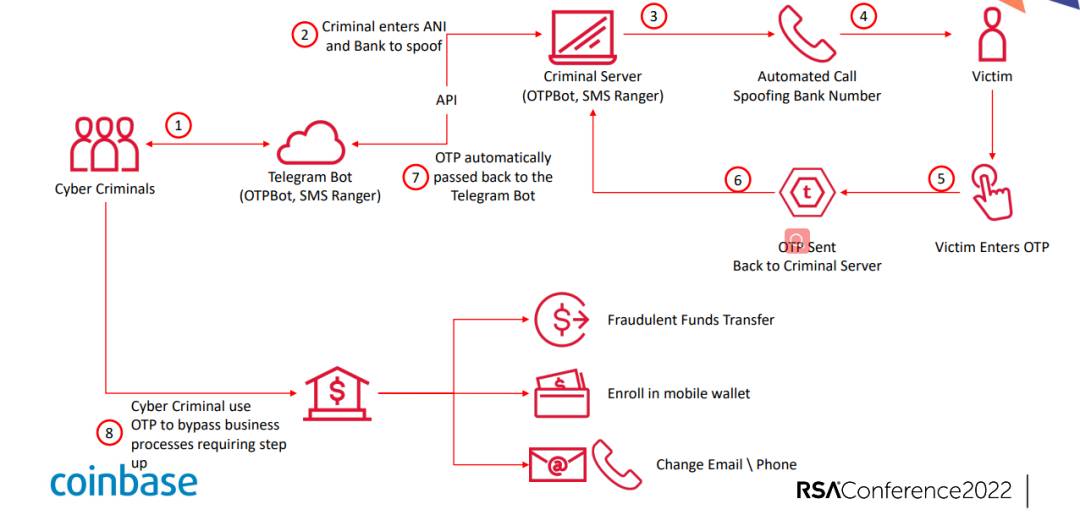

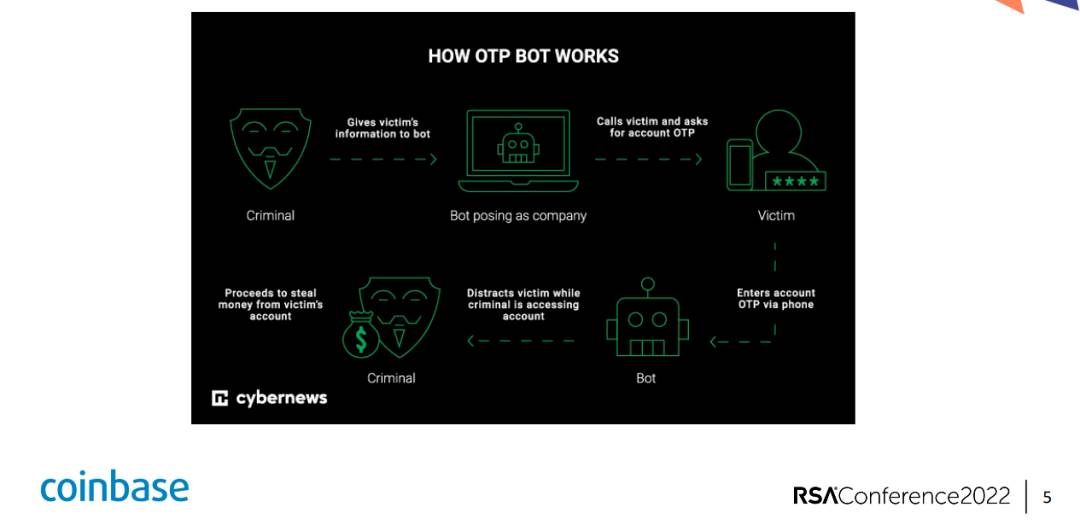

OTP Bot攻击主要基于社会工程学。通过向受害者传递恐慌和焦虑情绪,OPT Bot可以在短时间内快速窃取受害者一次性密码。在试图登录潜在受害者的账户时,攻击者向OTP机器人提供消费者的电话号码和银行名称等信息。OTP Bot会根据这些输入信息向被害者致电,诱骗他们泄露一次性密码和其它个人身份信息。

例如,OTP机器人会打电话给受害者,告知他们的银行账户存在疑似未经授权的非法活动,敦促他们立即输入一次性密码,以确保账户安全。一旦受害者输入一次性密码,攻击者会在机器人提供商的网站上看到这些密码。随后,他们便可利用这些一次性密码完成未经授权的交易。

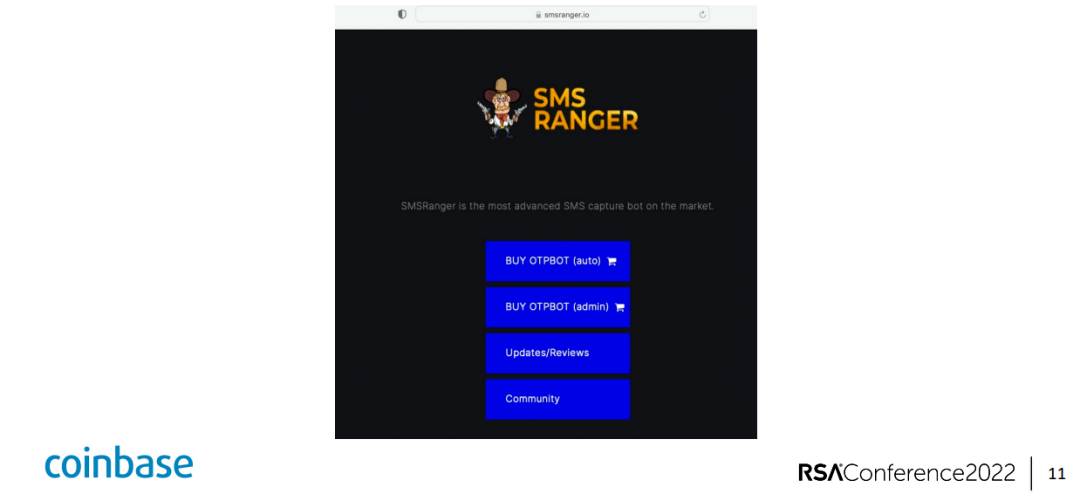

OTP Bot示例:SMS Ranger

在演讲中,Kristen Spaeth向我们展示了一个OTP Bot实例——SMS Ranger。SMS Ranger机器人操作简单,付费用户可像在Slack平台一样通过命令控制机器人。一旦付费用户输入目标电话号码,机器人会自动完成剩余的工作。据Intel 471统计,在用户接听机器人拨出的电话后,一次性密码窃取成功率可达80%。

绿盟科技解读

信息理论之父Claude Shannon曾依据数学方法论证,如果一次性密码使用得当,是无法被破解的。然而这并不意味着基于一次性密码的身份验证是绝对安全的,越来越多的攻击者开始使用OTP Bot进行一次性密码盗取。

当账户、电话号码等客户个人信息被泄露后,攻击者会尝试利用OTP Bot窃取受害者的一次性密码。在成功通过验证并登录受害者账户后,攻击者会进行资产转移、手机钱包换绑、更换验证手机/邮箱、实施身份仿冒类诈骗等恶意行为。

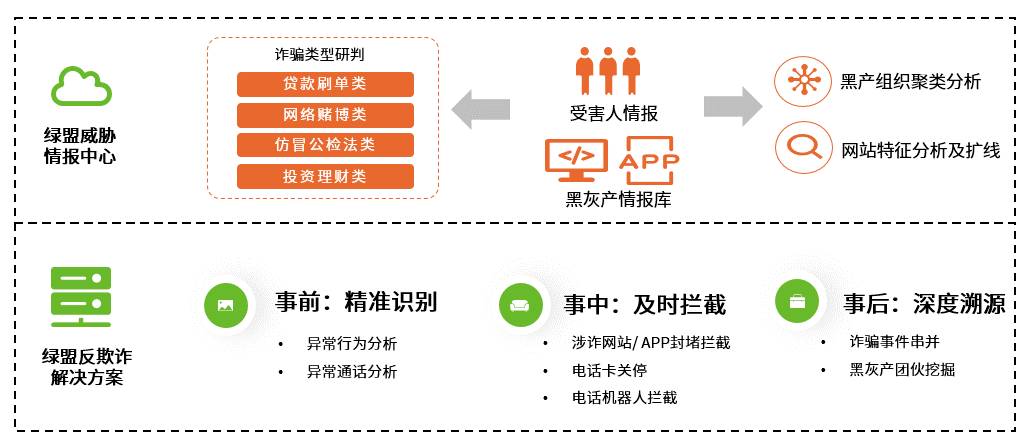

针对上述场景,绿盟电信网络反欺诈解决方案通过诈骗受害人情报、流量监测、机器学习等技术手段,事前通过异常通话、异常账号登录等行为分析,有效发现涉诈OTP Bot提前处置;事中针对诈骗受害人及时预警提醒与拦截(电话机器人);事后关联溯源诈骗事件,挖掘网络诈骗黑灰产,提供精准、实时、全面的电信网络新型违法犯罪的防范治理能力。

防范治理电信网络诈骗需多方协同,对于账户提供方来说,加强账户安全防护刻不容缓。相关实体可通过威胁情报与反欺诈解决方案赋能,提高电信网络新型违法犯罪防治能力。此外,对于用户来说,提高安全意识、学习反诈技能也能有效保护自身财产安全。

参考文献

[1]https://www.rsaconference.com/usa/agenda/session/OTP%20Bot%20Attack

更多精彩内容请访问:

https://rsac2022.nsfocus.com.cn/html/548/