2022年的RSA大会上,美方零售&酒店、卫生医疗、IT以及航空4个关键基础设施行业总裁就美方ISAC在加强网络安全监管环境中的关键作用展开讨论。

什么是ISAC

ISAC(Information Sharing and Analysis Center,信息共享和分析中心)是美国的非营利组织,为收集关键基础设施相关的网络威胁信息提供中心化资源,并在私营和公共部门之间提供双向的信息共享。

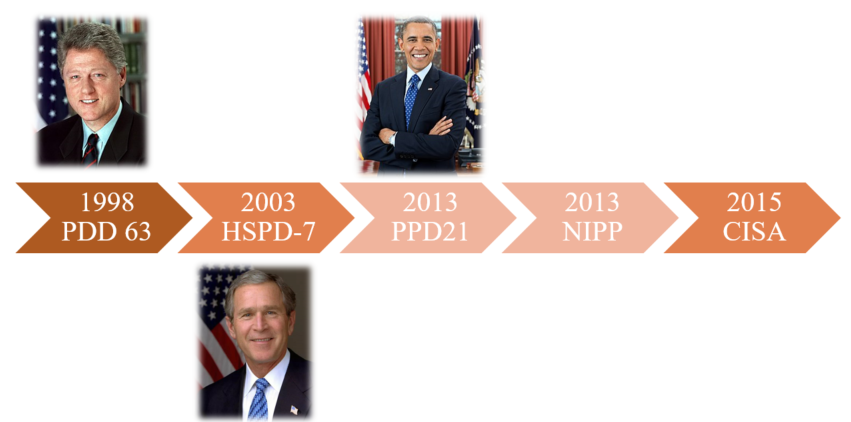

美国政府高度重视网络安全威胁信息的共享,ISAC的概念是在克林顿执政期间开发的,并作为第63号总统并加以决策指令(PDD-63)发布:在历史上,许多国家关键基础设施从物理和逻辑上是独立的系统,但是由于信息技术的进步和改进效率的必要性,这些基础设越来越自动化和相互连接。

2003年,在《网络空间安全国家战略》中明确提出了建立信息共享与分析中心,ISACs旨在帮助关键基础设施所有者和运营商,保护其设施、人员和客户免受网络和物理安全威胁和其他危害;确保其能够接收实时的网络威胁和漏洞数据。

2013年《国家基础设施保护计划》(NIPP)提出了关键基础设施安全愿景,倡导跨部门进行协作和信息共享:通过识别和阻断威胁、快速响应和恢复、减少漏洞、降低安全损失等方法,确保国家物理和网络关键基础设施行业(交通、水利、能源、通信等)具备安全和弹性恢复能力。

2015年出台《网络安全信息共享法案》,为参与网络威胁情报共享的组织提供法律保护。它消除了美国私营部门与政府部门的共享安全信息的各种法律责任风险。

以上法律法规文件彰显了威胁情报共享的重要性。美国建设ISAC的主要目的是:提供与威胁及漏洞相关行业的特定警报与情报传播的强化。ISAC作为行业中心化的安全情报共享平台,成员之间可以共享指标,并从其他成员那里得到反馈。最后,ISAC在影响行业的广泛攻击期间还能为政府机构提供应急响应能力。

什么是ISACs全国委员会NCI?

ISAC的全国委员会NCI(National Council of ISACs)成立于2003年,它是跨部门的合作,帮助ISAC成员处理面临的问题。多个行业/各州政府的ISAC通过NCI相互协作和协调。NCI作为所有ISAC的信息交换中心,由26个组织组成:每个成员ISAC派出4位代表,加上一个领导团队。NCI为ISAC提供一个信息共享门户,并与对ISAC感兴趣的行业接洽。NCI在ISAC之间以及与政府和私营部门合作伙伴共享网络和物理威胁以及缓解策略。NCI会召集ISACs每日和每周举行会议,并进行不定期的演习。

此外,NCI还作为与国家网络安全与通信整合中心NCCIC(负责整合各机构网络安全信息/情报进行综合分析,并及时分享具有可操作性的网络威胁情报,协调各机构做出及时响应)的联络人。

美方哪些行业建立了ISAC

近年来,美国政府在威胁情报信息共享的建设方面持续投入大量的精力,现已建立起了覆盖地方&联邦政府、多个关键基础设施行业、大量私营实体之间的威胁情报分析与共享体系。目前美方已建立25家ISAC,覆盖的行业包括:金融服务(FS-ISAC)、汽车(Auto-ISAC)、航天航空(AVIATION ISAC)、通信(NCC)、电力(E-ISAC)、卫生(H-ISAC)及石油与天然气(ONG-ISAC)等。

ISAC如何发挥作用?

ISAC帮助关键基础设施所有者和运营商,保护其设施、人员和客户免受网络和物理安全威胁以及其他危害。ISAC向其成员收集,分析和传播可操作的威胁信息,并为成员提供降低风险和增强弹性的工具。每个ISAC维护一个CSIRT(计算机安全事件响应团队),它以24×7的方式运营,支持成员的需求,帮助它们快速响应新威胁,并向其他成员通报威胁的相关信息。各个ISAC CSIRT为配备行业专家,这样它们不仅能够理解网络安全形势,还能够理解特定方向的威胁。这类人员的配备使ISAC成员能够访问独特、聚焦的数据,以及适用于特定网络的最终情报。

此外,若美方国土安全部想通过者任何情报或者执法机构传达对特定领域的潜在威胁,该机构只需要单一的联络点——该行业的ISAC。此外,如果有些行业的中小型企业的预算有限,无法具备购买威胁情报的经济实力,也无法聘请威胁猎手。这些中小型组织可以与其所属行业的ISAC合作,从而建立较低成本的威胁情报共享体系,进行协同防御。

此外,RSA大会上卫生行业信息共享与分析中心(H-ISAC)总裁Denise表示:ISAC是全球性的非盈利组织(不同国家的企业都能参与),是私人运营的,与政府无关。ISAC的组织者不能强迫成员做什么,强制性的信息共享也只是一种组织规定,不是国家法律。如果想要让每个ISAC成员都获得实际利益,那么需要确保所有ISAC成员都因此得到了商业上的好处与尊重。这样才能吸引所有成员继续参加情报共享,并进一步扩展自己行业的ISAC成员。Denise表示H-ISAC能够为卫生行业的组织成员提供情报共享与安全防护。例如:各种各样的医疗设备暴露在互联网上,H-ISAC针对医疗设备的暴露面/脆弱性进行收集,并反馈给H-ISACs内的成员,那么在医疗设备的漏洞被公开前,成员们能够做到一定程度的提前防御。

美方情报共享工作的进展及阻碍

·情报共享进展

美国国土安全部为帮助私营部门与各级政府组织及机构共享情报,提出了自动指标共享(Automated Indicator Sharing,简称AIS)的倡议,并将通过国家网络安全与通信集成中心(简称NCCIC)进行实施。AIS还作为网络安全与基础设施安全局(CISA)使命的一部分,向其参与者免费提供。自动信标共享(AIS)支持实时交换机器可读的网络威胁指标,以帮助保护AIS社区的参与者并最终减少网络攻击的发生率。AIS社区包括私营部门实体、联邦部门、各州/地区(SLTT)政府、信息共享和分析中心(ISAC)以及信息共享和分析组织(ISAO)以及外国合作伙伴和公司。同时,AIS能够将各参与机构接入由美国国土安全部管理的系统当中,使得网络威胁指标得以双向流通,从而增强联邦政府、国土安全部以及各合作伙伴在入侵活动发生前加以阻止的防御能力。

AIS系统共享指标的参与者都是匿名的。AIS系统的参与者连接到位于NCCIC的管理系统(AIS基于开放标准STIX和TAXII进行通信,该系统允许双向共享网络威胁指标)。每个参与者所在的服务器允许他们与NCCIC交换指标。参与者不仅可以收到DHS开发的指标,还可以分享他们在自己的网络防御工作中观察到的指标,由DHS将这些指标统一分享给所有AIS参与者。

NCCIC由于重视速度和数量,将共享指标的速度和数量最大化,在共享指标前没有对所有成员提交的指标进行验证,因此由合作伙伴对通过AIS接收到的指标进行审查。但如果有政府部门需要相关指标的具体信息时,系统会分配信誉分。

· 情报共享阻碍

当情报共享多方成员的利益不一致时,会一定程度上阻碍情报共享。虽然ISAC是全球性的组织,但是不是所有成员都和美国政府的利益一致,不能指望每个成员乐意共享信息。ISAC成员之间强制共享和自愿分享的区别在于:自愿分享才能得到真正有用的信息,而强制共享可能应付了事提交一些开源情报。近年来,真正促进ISAC机构及成员之间自愿分享情报的驱动因素是:威胁形势不乐观,例如2021年“太阳风”系列供应链攻击事件以后,ISAC成员们对于情报共享都变得更积极,愿意主动共享各类安全信息。

高质量的情报共享需要多方的相互信任与激励保障,缺乏信任与关注也会阻碍ISAC情报共享。首先,需要相信共享的接收方可以妥善的处理情报,这种信任必须随着时间推移不断增加;其次,免费的情报也许不错,但不够好,难以解决问题。只有保证通过资金的投入来确保回报,才能保障有足够的价值;最后,共享活动是需要有稳定的人力投入,并获得关注,否则难以为续。

对我国情报信息共享的启示

我国《网络安全法》里提出了网络安全信息共享的要求,明确涵概有关部门、关键信息基础设施运营者以及网络安全服务机构、有关机构等等之间的网络安全信息共享方面的要求。

360政企安全集团基于多年的威胁情报生产、运营、分析经验,认知到传统的威胁情报平台(TIP)仅是做威胁情报的汇聚和消费,并不足以支撑关键基础设施的防护。因此,360政企安全集团提出了情报基础设施解决方案,希望针对城市、行业及大型企业,能够协助建立情报分析和生产能力和共享标准,并提供运营支撑,从而可以促进形成国家、城市、行业的情报共享生态,提高网络弹性,以应对数字时代的新威胁与大挑战。

威胁情报关键基础设施的建设可以通过威胁情报,首先在组织内部各级单位实现了网络安全信息共享,后续可以通过制定一系列的接口定义、命名规范及相关标准化工作,为行业乃至国家的网络安全信息共享工作持续推进,提供可靠的行业实践。同时,建立基于威胁情报生态的高效威胁发现、情报共享、协同处置机制,准确把握网络安全风险发生的规律、动向、趋势,有效应对网络空间安全威胁。