1 漏洞描述

微软支持诊断工具( MSDT , Microsoft Support Diagnostic Tool )是一种实用程序,用于排除故障并收集诊断数据,供专业人员分析和解决问题。

Microsoft Office 是由 Microsoft( 微软 ) 公司开发的一套办公软件套装。常用组件有 Word、Excel 、PowerPoint等。

2022 年5 月30 日,微软公司发布了 Microsoft MSDT 远程代码执行漏洞的紧急安全公告。未经身份验证的攻击者利用该漏洞,诱使用户直接访问或者预览恶意的Office 文档,通过恶意 Office文档中的远程模板功能,从服务器获取包含恶意代码的HTML 文件并执行,从而实现以当前用户权限下的任意代码执行攻击。

该漏洞已知触发需要用户对恶意 Office文档进行直接访问,该漏洞在宏被禁用的情况下仍能通过 Microsoft Support Diagnostics Tool (MSDT) 功能执行代码。当恶意文件保存为 RTF 格式时,无需打开文件,通过资源管理器中的预览选项卡即可在目标机器上执行任意代码。

攻击者利用该漏洞,可在未授权的情况下远程执行代码,目前漏洞利用代码已公开,且已出现在野利用的情况。

2 影响版本

Windows Server 2012 R2 (Server Coreinstallation)

Windows Server 2012 R2

Windows Server 2012 (Server Coreinstallation)

Windows Server 2012

Windows Server 2008 R2 for x64-basedSystems Service Pack 1 (Server

Core installation)

Windows Server 2008 R2 for x64-basedSystems Service Pack 1

Windows Server 2008 for x64-basedSystems Service Pack 2 (Server Core

installation)

Windows Server 2008 for x64-basedSystems Service Pack 2

Windows Server 2008 for 32-bit SystemsService Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit SystemsService Pack 2

Windows RT 8.1

Windows 8.1 for x64-based systems

Windows 8.1 for 32-bit systems

Windows 7 for x64-based Systems ServicePack 1

Windows 7 for 32-bit Systems ServicePack 1

Windows Server 2016 (Server Coreinstallation)

Windows Server 2016

Windows 10 Version 1607 for x64-basedSystems

Windows 10 Version 1607 for 32-bitSystems

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

Windows 10 Version 21H2 for x64-basedSystems

Windows 10 Version 21H2 for ARM64-basedSystems

Windows 10 Version 21H2 for 32-bitSystems

Windows 11 for ARM64-based Systems

Windows 11 for x64-based Systems

Windows Server, version 20H2 (ServerCore Installation)

Windows 10 Version 20H2 for ARM64-basedSystems

Windows 10 Version 20H2 for 32-bitSystems

Windows 10 Version 20H2 for x64-basedSystems

Windows Server 2022 Azure Edition Core Hotpatch

Windows Server 2022 (Server Core installation)

Windows Server 2022

Windows 10 Version 21H1 for 32-bitSystems

Windows 10 Version 21H1 for ARM64-basedSystems

Windows 10 Version 21H1 for x64-basedSystems

Windows Server 2019 (Server Coreinstallation)

Windows Server 2019

Windows 10 Version 1809 for ARM64-basedSystems

Windows 10 Version 1809 for x64-basedSystems

Windows 10 Version 1809 for 32-bitSystems

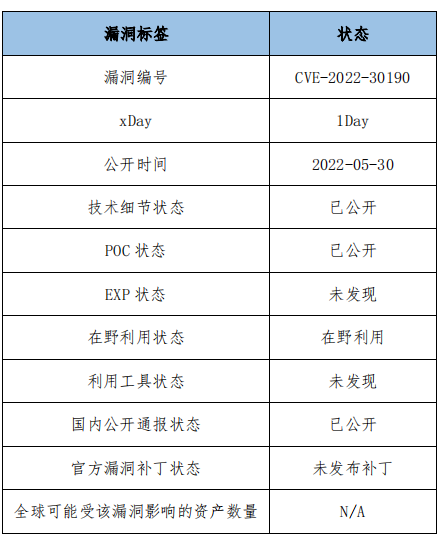

3 漏洞标签

0Day:已经被发现(有可能未被公开),而官方还没有相关补丁的漏洞。

1Day:官方发布相关补丁的漏洞或漏洞通告,1-3 天内无 POC、EXP 公开。

nDay:公开很久的漏洞,通杀性较低。

POC:(Proof of Concept)漏洞验证代码,检测目标是否存在对应漏洞。

EXP:(Exploit)漏洞利用代码,运行之后对目标进行攻击。

4 漏洞评级

4.1 CVSS 评分

判定标准 | 结果 远程 |

攻击矢量(AV) |

攻击复杂度(AC) | 简单 |

权限要求(PR) | 无需权限 |

用户交互(UI) | 是 |

范围(S) | 不改变 |

机密性影响(CI) | 高 |

完整性影响(II) | 高 |

可用性影响(AI) | 高 |

危害程度判定 | 高危 |

4.2 CVSS 向量

评分标准 | 分值 |

CVSS 3.x | 8.8 |

CVSS 2.0 | N/A |

CVSS(Common Vulnerability Scoring System, 通用漏洞评估方法),是由 NIAC 发布、FITST 维护的开放式行业标准,协助安全从业人员使用标准化、规范化、统一化的语言对计算机系统安全漏洞的严重性进行评估。CVSS 系统对所有漏洞按照从 0.0 至 10.0 的级别进行评分,其中,10.0 表示最高安全风险。

在 CVSS 系统中获得分数 0.0 至 3.9 的为低危,仅可能通过本地环境利用且需要认证。成功的攻击者很难或无法访问不受限制的信息、无法破坏或损坏信息且无法制造任何系统中断。示例:包括默认或可推测的 SNMP 社区名称以及 OpenSSL PRNG 内部状态发现漏洞。

在 CVSS 系统中获得分数 4.0 至 6.9 的为中危,中危可被拥有中级入侵经验者利用,且不一定需要认证。成功的攻击者可以部分访问受限制的信息、可以破坏部分信息且可以禁用网络中的个体目标系统。示

例:包括允许匿名 FTP 可写入和弱 LAN 管理器散列。在 CVSS 系统中获得分数 7.0 至 10.0 的为高危,可被轻易访问利用,且几乎不需要认证。成功的攻击者可以访问机密信息、可以破坏或删除数据且可以制造系统中断。示例:包括匿名用户可以获取 Windows密码策略。

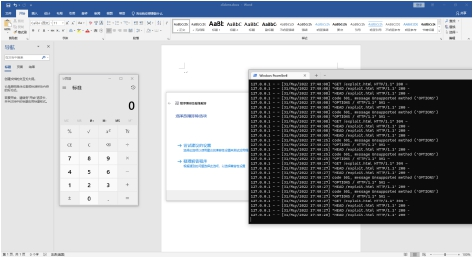

5 漏洞验证

5.1 漏洞环境

测试系统环境: Windows10

5.2 验证过程与结果

Ø 验证目标终端是否存在漏洞

6 解决方案

微软公司已发布漏洞缓解措施,暂未发布漏洞补丁。

建议谨慎访问来历不明的 Office 文档,同时按照以下微软公告及时采取漏洞临时缓解措施,并密切关注后续的补丁更新情况。

Microsoft Defender 在 1.367.719.0 及以上版本支持此漏洞的检测和防护,Microsoft Defender for Endpoint 已为用户提供检测和警报; Microsoft365

Defender 门户中的以下警报标题可以提示网络上的威胁活动:Office 应用程序的可疑行为、Msdt.exe 的可疑行为。

微软漏洞缓解指南:

https://msrc-blog.microsoft.com/2022/05/30/guidance-for-cve-2022-3019

0-microsoft-support-diagnostic-tool-vulnerability/

方法一:禁用 MSDT URL 协议

禁用 MSDT URL 协议可防止故障排除程序作为链接启动,包括整个操作系统的链接。仍然可以使用“获取帮助”应用程序和系统设置中的其他或附加故障排除程序来访问故障排除程序。请按照以下步骤禁用:

1. 以管理员身份运行命令提示符

2. 要备份注册表项,请执行命令“ reg export HKEY_CLASSES_ROOT\ms-msdt

filename“

3. 执行命令“reg delete HKEY_CLASSES_ROOT\ms-msdt /f”

用户可通过执行以下缓解方案避免受该漏洞影响:

方法二:其他防护建议:

1. 警惕下载来路不明的文档,同时关闭 Office 预览窗格。

2. 近期对于不明来历的文档建议优先使用 WPS 进行查看。

3. 如果在您的环境中使用 Microsoft Defender 的 Attack Surface Reduction(ASR) 规则,则在 Block 模式下激活“阻止所有 Office 应用程序创建子进程”规则。若您还没有使用 ASR 规则,可先在 Audit 模式下运行规则,并监视其结果,以确保不会对用户造成不利影响;

4. 移除 ms-msdt 的文件类型关联,在 windows 注册表找到 HKCR:\ms-msdt并删除该条目。当恶意文档被打开时, Office 将无法调用 ms-msdt,从

而阻止恶意软件运行。注意在使用此缓解方案之前,请确保对注册表设置进行备份。