XCTF攻防世界--(新手赛区)第4题快来围观学习!

1.先查看题目,依照作者的话说是需要逆向算法了,先下载下来吧

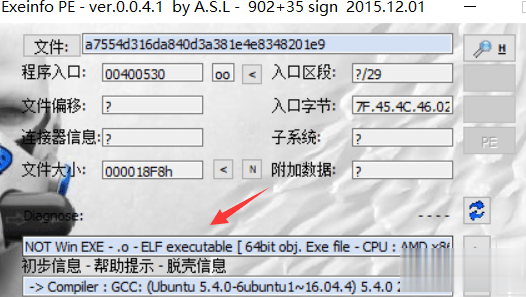

2.下载下来先查壳

下载下来是个64位没加壳的二进制文件

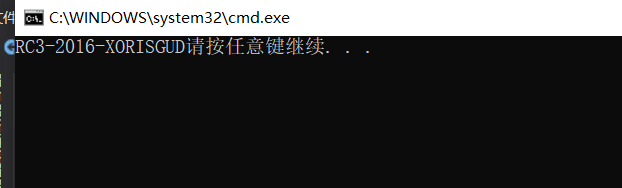

3.老规矩,先丢进kali运行一下看看程序流程

运行了一下发现程序流程就是让用户输入猜测的,一句猜测的结果进行输出提示

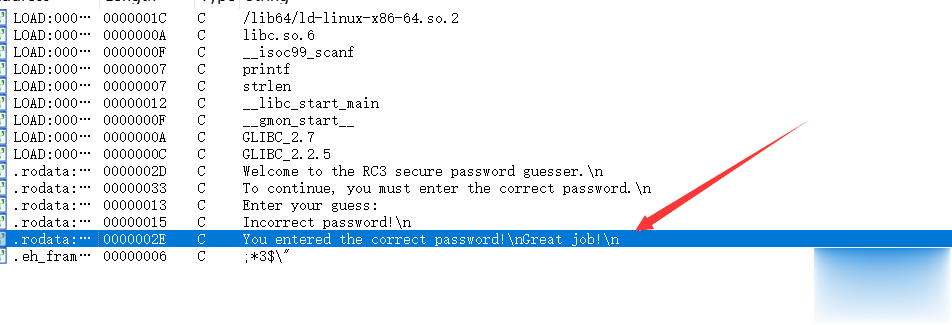

4.既然这样我们就直接把文件丢进ida中分析,先shift+F12查看引用字符

好家伙,发现关键提示字符,依照字面意思就是说用户输入的flag是正确的,那我们直接跟进去

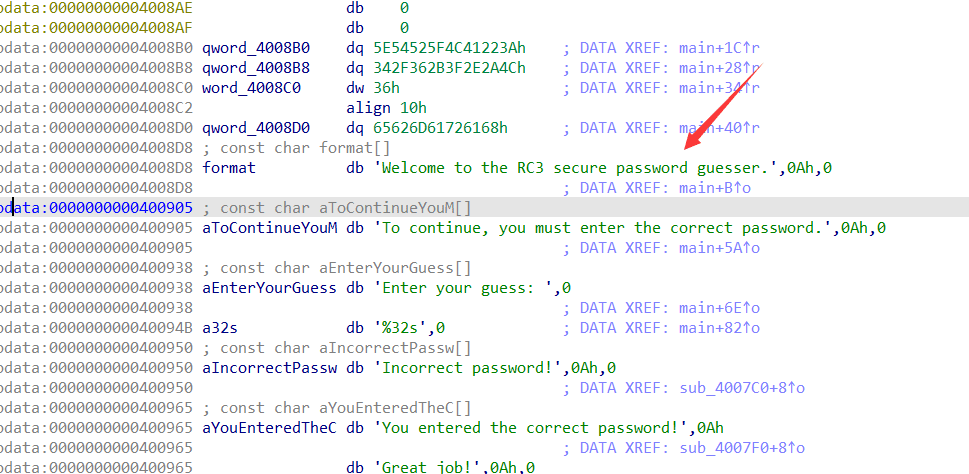

5.跟进来看到welcom关键字符资源,这不就是二进制刚运行的时候显示的用户提示吗?那我们直接查看进入引用函数

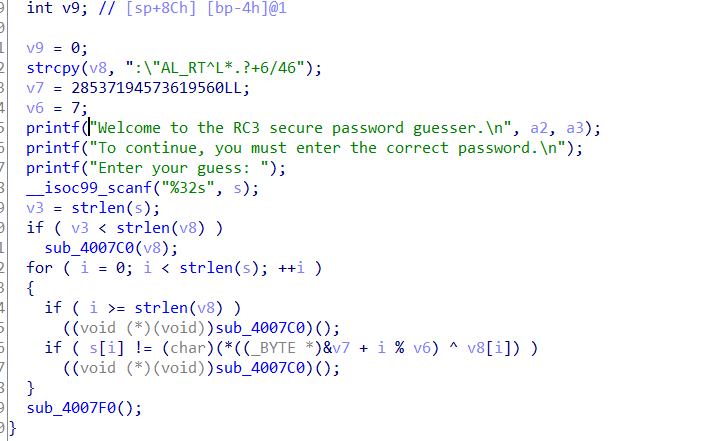

6.进入函数F5查看伪代码,查看程序逻辑

把一串字符赋值给v8

把一串十六进制数赋值给v7,7赋值给v6

将用户输入字符赋值给s,并将其长度赋值给v3

首先对比输入字符的长度是否小于v8的长度,如果小于执行,sub_4007C0()函数,跟进这个函数发现是提示输入错误的

for循环就是关键,循环中第一个if便是判断用户输入的字符长度是否大于v8的长度如果大于,

那么就执行sub_4007C0(),跟进发现就是提示flag错误的信息,第二个if便是对比用户 输入的

每个字符是否等于 (char)(((BYTE )&v7 + i % v6) ^ v8[i]),如果不等于执行sub_4007C0(),跟

进发现也是提示flag错误,发现还有最后 一行代码函数有跟进去看过,跟进去看就是提示 flag

正确,那怎么才能执行他呢?肯定是循环成功执行完以后那我们就可想而知,只要我们输入的每

一个字符s[i] != (char)(((BYTE )&v7 + i % v6) ^ v8[i])则就可以 执行完循环,也就是说我们输入的

flag是正确的,能得到提示信息。

if ( s[i] != (char)(((_BYTE )&v7 + i % v6) ^ v8[i]) )是比较加密后的flag,那我们逆运算加密后的flag便可以得到真正的flag了,因为源码中的flag加密是采用异或,然而异或的逆运算任然是异或

逆运算代码如下:

7.结果: