编辑:左右里

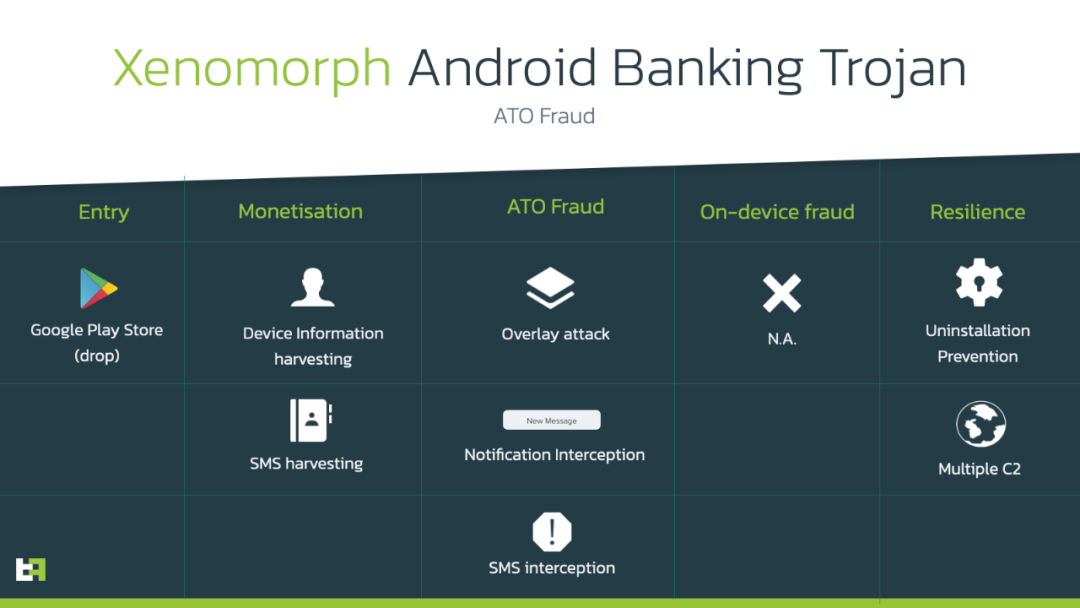

移动威胁检测与预防公司ThreatFabric新近发现了一种新的Android银行木马Xenomorph,该木马通过官方Google Play商店分发,目前安装量已超过50000次。该银行木马针对56家欧洲银行,目的是从其客户的设备中窃取敏感财务信息、接管帐户、进行未经授权的交易。

研究人员对其代码进行分析,揭示了未实现的恶意功能(如键盘记录功能和行为数据收集)以及大量日志记录存在,表明该木马还处于开发中。Xenomorph与先前发现的Alien相似,其开发者明显很熟悉Alien代码库,研究人员推测,虽然两者功能不同,Xenomorph很可能与Alien背后是同一开发者。

Xenomorph和Alien一样,绕过了Google Play商店的安全保护措施。研究人员在官方商店发现它伪装成通用的性能提升应用程序,如" Fast Cleaner"。为避免在Google Play商店审查应用程序期间被拒绝,该应用在提交时是干净的,Fast Cleaner 会在安装后获取有效负载。

为实现此目的,该恶意软件在安装时会请求授予辅助功能服务权限,然后根据需要向自身授予其他权限,以此从不知情的受害者那里窃取个人验证信息、防止卸载并拦截短信和通知。ThreatFabric预测,随着开发完成,这种恶意软件可能会达到更高的威胁级别,与其他现代Android银行木马相当。

研究报告(https://www.threatfabric.com/blogs/xenomorph-a-newly-hatched-banking-trojan.html)总结道:

“Xenomorph的出现再次表明,威胁行为者正在将注意力集中在官方应用市场上架的应用程序上。现代银行恶意软件正在以非常快的速度发展,犯罪分子开始采用更精细的开发实践来支持未来的更新。”

Fast Cleaner(vizeeva.fast.cleaner)及类似的恶意软件仍在官方应用商店上存在着,用户在安装APP时应注意审查所授予的权限。

资讯来源:ThreatFabric

转载请注明出处和本文链接

推荐文章++++

* 黑客在伊朗国营广播电视上呼吁暗杀最高领袖

* 给敏感信息打上马赛克就安全了吗?

* Chrome安全更新发布,修复遭在野利用的0day

* 乌克兰国防部及国有银行网站因DDoS攻击而关闭

* 网络安全年鉴:775亿美元并购额,293亿美元私募股权及风险投资

* 美英澳联合总结2021年勒索软件态势并提供缓解建议

* 恶意软件开发者公布密钥并宣布退出江湖

﹀

﹀

﹀