外媒报道,国内知名电动平衡车品牌九号公司遭到黑客攻击,旗下国际品牌赛格威(Segway)在线商店被植入Magecart恶意脚本,可能在结账过程中窃取客户信用卡与个人信息。

攻击事件

MageCart攻击是一种较流行的攻击方式,指黑客入侵网站并植入恶意脚本,进而在购物过程中窃取信用卡及客户信息,而此次赛格威在线商店被植入恶意脚本已长达一年之久。

据Malwarebytes Labs发布的报告,恶意攻击者是将JavaScript脚本伪装成网站版权显示信息,添加到赛格威(store.segway.com)的页面中,该脚本加载了暗藏恶意脚本的外部网站图标。这也是在过去几年来,安全软件对这类恶意脚本的检测能力日益增强,迫使攻击者研究出的隐藏自身行迹的新型攻击手法。

Malwarebytes表示,负责此番入侵的具体攻击小组为Magecart Group 12中的成员。Magecart Group 12的恶意活动完全以经济利益为主导,而且至少从2019年开始就一直在窃取信用卡信息。研究人员们表示,相应的恶意代码至少从2021年1月6日起就已经出现在赛格威网站之上,他们已经与该公司取得联系并分享了攻击情况。分析师认为,Magecart团伙可能是利用商店的Magento CMS或者某种配套插件的漏洞实现恶意代码注入的。

截至目前,该恶意代码仍存在于赛格威官网当中,但已经被多种安全产品成功屏蔽。

安全检测

此次赛格威在线商店遭入侵事件,是黑客利用知名网站攫取非法经济利益的又一典型案例,也再次提醒了众组织机构乃至个人要更加防范这些日益隐蔽多变的网络攻击。

当下,网络安全趋势愈发严峻,信息技术更新迭代的同时,网络攻击手段也在随之进化,一些网络威胁往往能够深藏系统难以察觉,最终爆发导致严重损失。

针对企业组织系统漏洞、弱口令等难以及时发现,传统手段漏洞检查深度广度不够等问题,聚铭网络脆弱性扫描系统(CSV)携自动化全面安全检测能力,满足企业组织一键全面解决脆弱性检测需求。

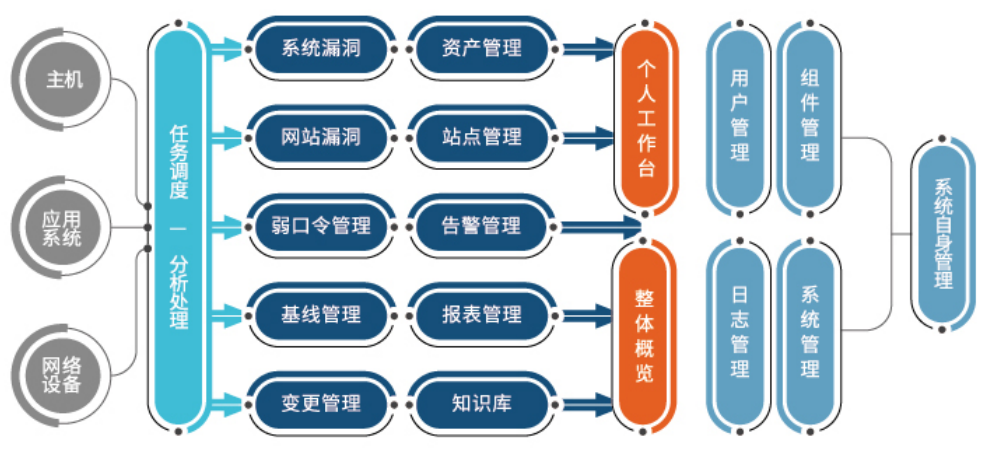

聚铭网络脆弱性扫描系统具备系统漏洞扫描、Web漏洞扫描、安全基线合规性检查、配置变更检查、弱口令扫描五大安全扫描引擎,能主动地对内网中的主机、Web、弱口令、配置基线、配置变更五个层面进行扫描检测,然后进行探测和匹配(漏洞库、基线策略)找出问题隐患,最终形成带有解决方案的完整的安全报告,帮助企业针对系统进行安全加固,解决安全隐患。

系统可通过深度探测端口与服务扫描网站站点信息遍历整个WEB框架目录结构, 自动分析产品源代码,通过匹配插件库与测试验证来证明漏洞的存在。通过内置或指定的扫描任务,配置任务周期来执行扫描指定的站点、资产、URL等,并生成任务报告。

目前,聚铭网络脆弱性扫描系统已在医疗、能源、金融、教育、政府等众多行业得到广泛应用,为客户提供合规安全专项检查及安全风险评估服务。欢迎有需求的机构厂商前来咨询了解,咨询热线:400-1158-400。