安全资讯报告

MyKings僵尸网络仍然活跃并赚取大量资金

MyKings僵尸网络(又名Smominru或DarkCloud)仍在积极传播,在它首次出现在野外五年后,通过加密货币赚取了大量资金。

作为近代历史上分析最多的僵尸网络之一,MyKings因其庞大的基础设施和多功能功能(包括引导包、矿工、dropper、剪贴板窃取程序等)而对研究人员特别感兴趣。

最新研究MyKings的研究人员团队是AvastThreatLabs,自2020年初以来,该实验室收集了6,700个独特的样本进行分析。僵尸网络使用许多加密货币钱包地址,其中一些地址的余额相当高。Avast认为,这些钱包的加密货币是由剪贴板窃取器和加密挖掘组件积累的。

与MyKings关联的钱包地址所反映的收入约为2470万美元。然而,由于僵尸网络总共使用了20多种加密货币,这个数额只是其总财务收益的一部分。

新闻来源:

https://www.bleepingcomputer.com/news/security/mykings-botnet-still-active-and-making-massive-amounts-of-money/

多国在美国发起的反勒索软件峰会上揭示应对勒索软件的困难

在华盛顿发起的反勒索软件峰会上,美国召集了大约30个国家以加强合作,以打击在世界各地蓬勃发展的代价高昂和破坏性的袭击。各国都各自披露了他们与网络勒索者的斗争。

以色列国家网络局局长伊加尔·乌纳(YigalUnna)仿佛得到了提示,宣布了最新事件的消息。

乌纳说:“我现在可以透露,就在我们发言时,以色列正在经历一场针对其一家大医院的重大勒索软件攻击。”

德国回忆说,今年夏天,安哈尔特-比特费尔德东部地区的一个地方政府在受到勒索软件攻击后首次宣布进入“网络灾难”状态。

美国也受到了多次针对企业的勒索软件攻击,尤其是在2021年上半年。

这些攻击涉及闯入实体的网络以加密其数据,然后要求赎金,通常以加密货币支付以换取解锁密钥。

而英国、澳大利亚、印度、日本、法国、德国、韩国、欧盟、以色列、肯尼亚、墨西哥和其他国家参加了周三开始并将于周四继续的虚拟聚会。

新闻来源:

https://www.securityweek.com/nations-reveal-ransomware-pain-us-led-summit

谷歌分析了8000万个勒索软件样本

谷歌发布了一份新的勒索软件报告,显示以色列是该时期最大的样本提交者。通过VirusTotal进行分析,其中需要审查来自140个国家/地区的8000万个勒索软件样本。

根据VirusTotal审查的提交数量,以色列、韩国、越南、中国、新加坡、印度、哈萨克斯坦、菲律宾、伊朗和英国是受勒索影响最严重的10个地区。

从2020年初开始,勒索软件活动在2020年前两个季度达到顶峰,VirusTotal将其归因于勒索软件即服务组织GandCrab的活动。GandCrab在2020年第一季度出现了一个非同寻常的峰值,之后急剧下降。它仍然活跃,但就新鲜样本的数量而言,其数量级不同。

2021年7月还有一个相当大的峰值,由Babuk勒索软件团伙推动,该勒索软件行动于2021年初启动。Babuk的勒索软件攻击通常具有三个不同的阶段:初始访问、网络传播和针对目标采取行动。

该报告还发现,漏洞利用仅包含一小部分样本——5%。VirusTotal认为勒索软件的样本通常是使用社会工程和/或投放程序(旨在安装恶意软件的小程序)部署的。

新闻来源:

https://www.zdnet.com/article/google-analysed-80-million-ransomware-samples-heres-what-it-found/

安全漏洞威胁

宏碁确认在印度的售后服务系统遭到勒索病毒攻击破坏

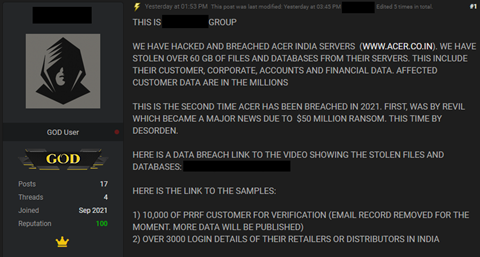

台湾电脑巨头宏碁已证实,其在印度的售后服务系统最近在该公司所谓的“孤立攻击”中遭到破坏。

“一经发现,我们立即启动了安全协议并对我们的系统进行了全面扫描。我们正在通知印度所有可能受影响的客户,”宏碁公司通讯发言人告诉BleepingComputer。

虽然宏碁没有提供有关此事件背后攻击者身份的详细信息,但一名威胁行为者已经在一个流行的黑客论坛上声称发动了这次攻击,称他们从宏碁的服务器上窃取了超过60GB的文件和数据库。据称被盗的数据包括属于宏碁印度零售商和分销商的客户、公司和财务数据以及登录详细信息。

作为证据,攻击者提供了一段视频,其中展示了被盗文件和数据库、10,000名客户的记录以及3,000家印度宏碁分销商和零售商的被盗凭证。

这是继REvil在3月份声称的勒索软件攻击之后,这家计算机巨头的系统今年第二次遭到破坏。

宏碁被要求为解密器支付50,000,000美元并取回被盗数据,这是当时最大的公开赎金(REvil在7月打破了他们的记录,要求Kaseya支付7000万美元的赎金。)

当被BleepingComputer要求确认3月份的勒索软件攻击时,宏碁没有给出明确的答复,而是表示他们向相关执法机构和数据保护部门“报告了最近的异常情况”。

新闻来源:

https://www.bleepingcomputer.com/news/security/acer-confirms-breach-of-after-sales-service-systems-in-india/

新的勒索软件会加密数据并威胁发起DDoS攻击

网络犯罪分子正在分发一种新形式的勒索软件来攻击受害者,他们不仅会加密网络,还会威胁发起分布式拒绝服务(DDoS)攻击,并在未支付赎金的情况下骚扰员工和业务合作伙伴。

网络安全研究人员在调查针对一个大型未公开组织的网络攻击未遂事件时,发现了这个名为Yanluowang的勒索软件。

Yanluowang向受害者发送勒索信,告诉受害者他们已经感染了勒索软件,并告诉他们发送联系地址以协商支付赎金。该说明警告受害者不要联系警方,也不要联系网络安全公司——这暗示如果受害者这样做,他们将无法取回他们的数据。

目前尚不清楚网络犯罪分子如何获得网络访问权限。尽管如此,研究人员还是在发现AdFind(Active Directory查询工具中的合法命令行)的可疑使用后发现了这次攻击。该工具经常被勒索软件攻击者滥用,并被用作利用Active Directory和寻找其他方式在网络中秘密移动的侦察技术,最终目标是部署勒索软件。

新闻来源:

https://www.zdnet.com/article/this-new-ransomware-encrypts-your-data-and-makes-some-nasty-threats-too/