铛铛铛,本次大赛第二题《南冥神功》现已今中午12点截止答题,本题共计 4286人围观,82支战队成功拿下此题。

该题开放之初,dotsu_战队仅用3188秒就拿下比赛的“一血”。随后不断有战队传来捷报,大家情绪高涨,气氛逐渐推上高潮。

现在该题已结束答题,想必不少小伙伴对该赛题本身也充满兴趣,接下来和我一起来看看该赛题的设计思路和相关解析吧~

专家点评

下面由深信服首席安全研究员:彭峙酿博士给大家带来第二道赛题的点评。

彭峙酿博士:第二题是一个有趣的迷宫吃豆游戏。根据用户输入让玩家从“S”开始走,要求走的过程每一步都要吃到豆子,走完后吃掉了迷宫中的所有豆子。选手通过逆向分析出程序原理,然后通过编程自动化完成游戏。难度不高,但是兼顾比赛性和游戏性,同时考察了大家的你分析和编程解决问题的能力。

出题团队简介

第二题《南冥神功》出题方 HU1战队:

lelfei(HU1战队队长),业余的crack爱好者。学生时代对电脑产生了浓厚的兴趣,经历了很长时间的游戏沉迷后,开始慢慢转向学习技术,工作后自学了ASM,VB,VC,HTML,ASP,Python等语言的入门。工作原因上网较少,对单机的逆向分析、算法比较感兴趣,但是由于缺少系统的学习,水平处于“入行较早层次较低知识较杂”的阶段。

赛题设计思路

注册码:GJ0V4LA4VKEVQZSVCNGJ00N

难度:易

设计说明:

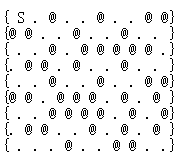

此题是一个迷宫吃豆游戏,迷宫数据如下:

其中“.”是豆子,“@”是炸弹,运动方向不是一般的上下左右4方向,而是蜂巢一样的6向,每个点链接周围一圈6个点。每走过一个点后该点变为“x”,也就是说每个点只能走一次。根据用户输入让玩家从“S”开始走,要求走的过程每一步都要吃到豆子,走完后吃掉了迷宫中的所有豆子。

程序读取用户输入,要求输入为数字和大写字母一共36个,转换为36进制数后,每一位再转换成2个6进制数,每一位6进制数就是指定一个运动步骤,0为向右上点走,1为向右走,2为向右下走,3为向左下走,4为向左走,5为向左上走。从左上角的“S”开始走,要求运动过程中只能在“.”上走,走后该位置变为“x”。根据用户输入走完全部步骤后,检测迷宫中的“.”数量为0即通关。

运动方向的定义:

5 0

4 P 1

3 2

运动记录应为:

1234321234321101210050543450501210121234322321

把这一串6进制数按规则转换为36进制字符即为正确通关码。

此crackme使用CodeBlocks设计,gcc编译,在win7x64下测试通过。

PS:此题pzcrackme意为puzzle迷宫。

赛题解析

本赛题解析由看雪论坛 HHHso 给出:

具体解析可通过此链接https://bbs.pediy.com/thread-267493.htm 查看

主办方

看雪CTF(简称KCTF)是圈内知名度最高的技术竞技之一,从原CrackMe攻防大赛中发展而来,采取线上PK的方式,规则设置严格周全,题目涵盖Windows、Android、iOS、Pwn、智能设备、Web等众多领域。

看雪CTF比赛历史悠久、影响广泛。自2007年以来,看雪已经举办十多个比赛,与包括金山、360、腾讯、阿里等在内的各大公司共同合作举办赛事。比赛吸引了国内一大批安全人士的广泛关注,历年来CTF中人才辈出,汇聚了来自国内众多安全人才,高手对决,精彩异常,成为安全圈的一次比赛盛宴,突出了看雪论坛复合型人才多的优势,成为企业挑选人才的重要途径,在社会安全事业发展中产生了巨大的影响力。

合作伙伴

深信服科技股份有限公司成立于2000年,是一家专注于企业级安全、云计算及基础架构的产品和服务供应商,致力于让用户的IT更简单、更安全、更有价值。目前深信服在全球设有50余个分支机构,员工规模超过7000名。

第三题正在火热进行中,

还在等什么,快来参赛吧!

公众号ID:ikanxue

官方微博:看雪安全

商务合作:wsc@kanxue.com