前几天,小菜在协助一起蠕虫事件排查处置的过程中,意外发现了一起人工入侵事件,失陷主机惊现神秘代码“3582-490”......

蛛丝马迹

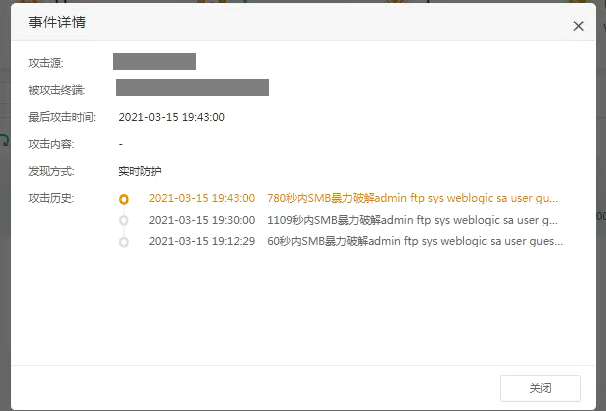

原本小菜在协助分析的是深信服SIP+EDR通过联动举证定位到蠕虫病毒synapticsd 恶意进程,出于排查的习惯,将平台上的其他威胁都点开查看一下,不看不知道一看吓一跳,EDR上拦截了大量的暴力破解记录:

管理平台上显示,有多台终端在对内网发起暴力破解攻击,查看爆破账号非常可疑,疑似暴力破解密码字典中的常见账户名(这里分享一点判断暴力破解的小经验,如果是内网共享服务引起的暴力破解告警,通常爆破的账户名都是administrator这种本地账户,且较为统一,而真实爆破会尝试大量不同的常见用户名):

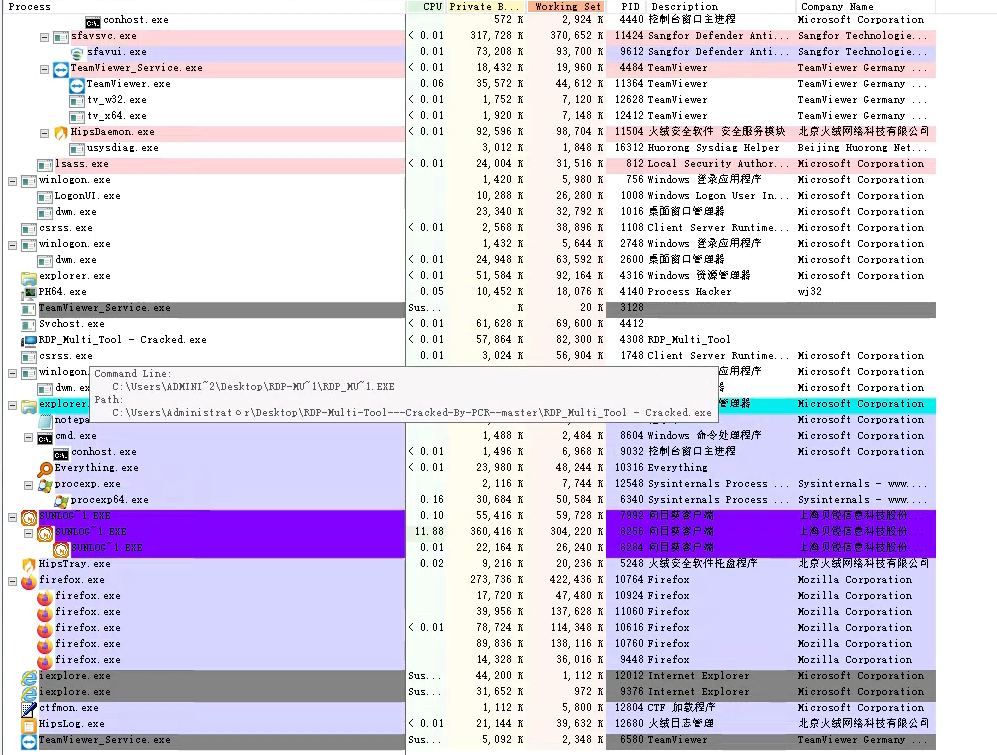

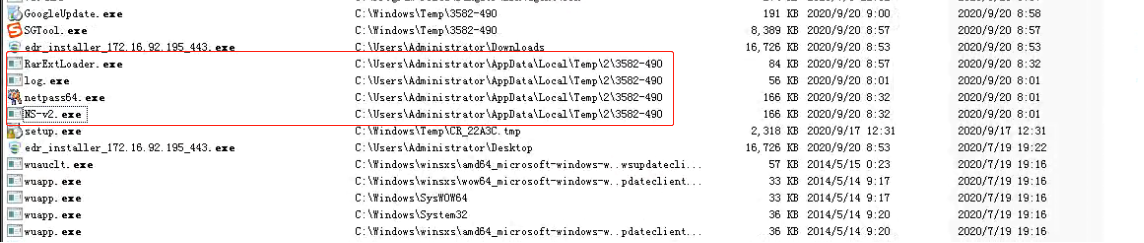

出于安全人员的直觉,小菜对几台可疑终端进行更深一步的排查,果然在终端发现几个可疑进程,图中ProcessHacker、RDP_Multi_Tool-Cracked、Svchost几个进程对应的可执行文件都来自于一个伪造的“AdministratOr”目录:

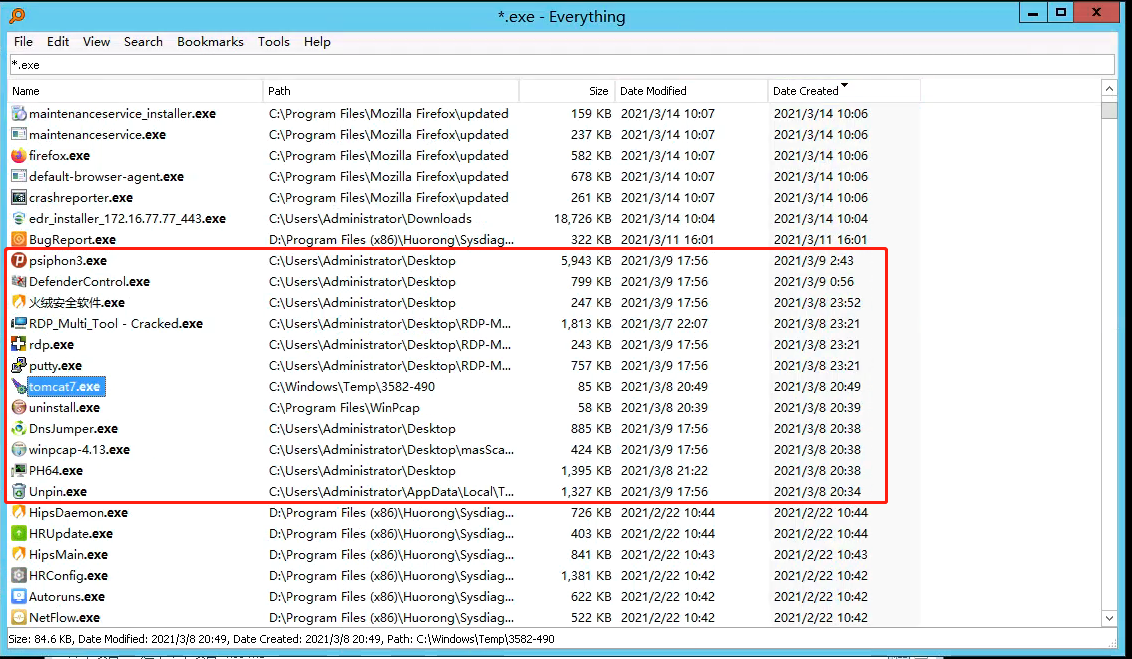

搜索近期创建的EXE文件,在该伪装目录下的desktop文件夹中,存在大量的黑客工具,从名字大致判断多为渗透工具,其中,文件tomcat7.exe所在的文件夹“3582-490”引起了小菜的注意:

神秘代码“3582-490”

大家读到这里可能会觉得很奇怪,“3582-490”不就是一个目录名称嘛,攻击者上传的目录都是随意创建的,经常会使用不明所以的命名;但小菜曾在多次勒索事件溯源中遇到过该目录,而且是不同的勒索病毒家族,不禁萌生了一丝好奇:

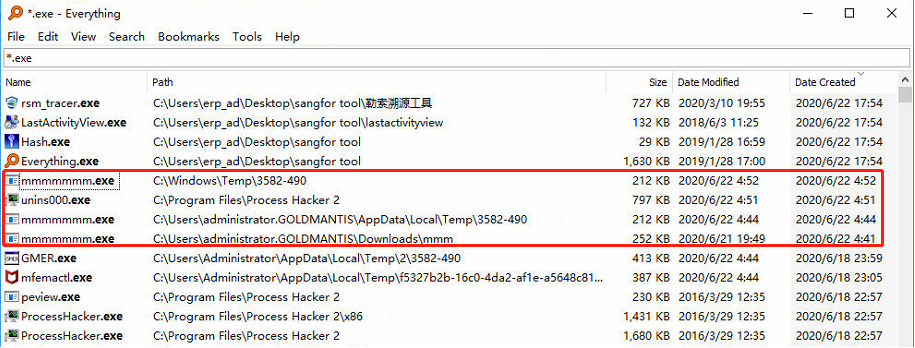

Buran勒索病毒入侵事件排查截图

GlobeImposter勒索病毒入侵事件排查截图

Phobos勒索病毒入侵事件排查截图

以上截图均来自于不同的勒索病毒家族攻击事件,从其他的攻击特征来看,几次行为并没有太多的规律性,但都会存在“3582-490”这个目录,细心观察可以发现,“3582-490”下的工具通常在其他目录下会存在一个同名文件,但仔细对比大小却不一样。

于是,小菜获取了当时采集的事件样本进行分析,发现这几个事件中攻击者使用的工具都具有一个相同点:被Neshta感染型感染过。

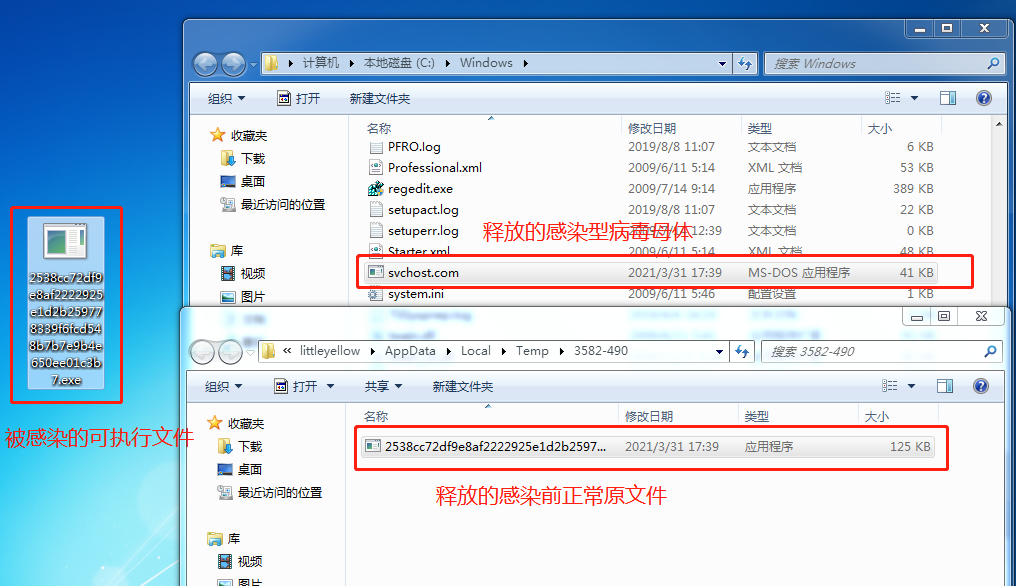

通过小菜的行为分析,发现被Neshta感染的可执行文件运行时,会先在%temp%\3582-490\目录下释放感染前的正常文件,同时会在系统目录Windows下释放感染型病毒母体文件svchost.com,并将EXE文件的关联文件修改为母体路径,使得当母体被查杀而没有修复注册表时,主机上的EXE文件都将无法正常执行:

目标: HKEY_LOCAL_MACHINE\SOFTWARE\Classes\exefile\shell\open\command

修改值: C:\Windows\svchost.com "%1" %*

如此看来,很有可能是因为攻击者使用了被Neshta感染的黑客工具,才产生了“3582-490”目录,但具体是下载工具的时候不小心下载到被感染的文件,还是故意使用了被感染的工具,真相不得而知。

有始有终

解开了神秘代码,我们回到入侵分析的正题,对失陷主机上取证到的黑客工具进行一个分析:

对抗工具

名称 | 应用 |

DefenderControl | 关闭Windows防火墙 |

ProcessHacker |

|

prunsrv.exe (被重命名为tomcat7.exe) | 用于绕过安全软件检测注册服务 |

off-task2.reg | 用于一键修改注册表关闭任务管理器,使用户无法正常打开任务管理器 |

扫描工具

名称 | 应用 |

KPortScan | 端口扫描工具 |

masScan | 端口扫描工具 |

RDP-Multi-Tool---Cracked-By-PCR--master | RDP暴力破解/扫描工具 |

其他工具

名称 | 应用 |

putty | Telnet、SSH、rlogin、纯TCP以及串行接口连接软件 |

Remote Desktop Plus | RDP远程连接工具 |

DnsJumper | 可用DNS测速和DNS快速切换,自带各种DNS |

赛风Psiphon | 网络代理工具 |

CryptoTab Browser | 浏览器,可用于挖矿 |

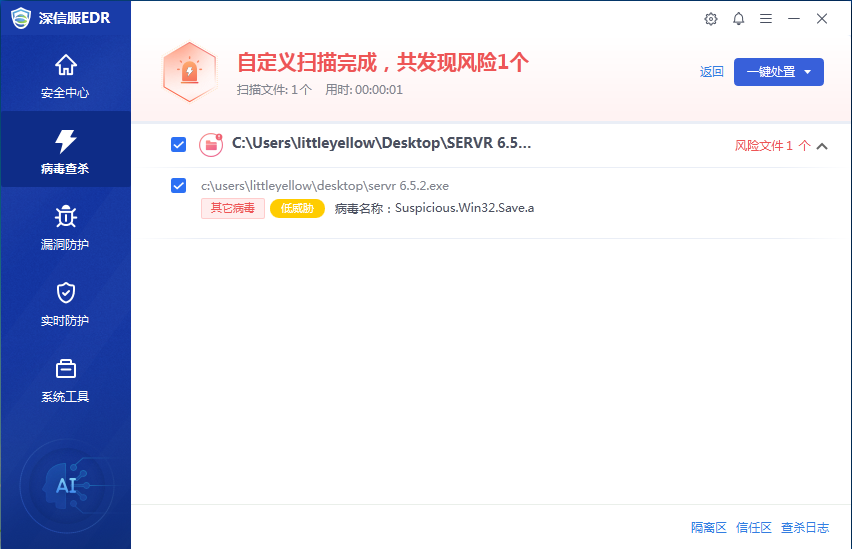

SERVR 6.5.2 (伪装成SQL Server Windows NT - 64 Bit) | 挖矿程序,搭配配置文件使用 |

综上看来,本次入侵中攻击者主要是利用了RDP暴力破解的方式在进行内网渗透,同时在失陷主机上使用各类工具对抗安全策略和安全软件,最终植入挖矿木马利用用户资源进行挖矿。

防范建议

尽管此次入侵事件攻击者只是投放了挖矿木马,没有对内网造成太大的损害,但该事件中使用的手法与常见的勒索病毒攻击如出一辙,如果黑客心血来潮投放一个勒索病毒,带来的后果不敢想象,因此,小菜提醒大家一定要做好日常的防范:

深信服产品解决方案

1. 深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀。

64位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

32位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z

2. 深信服安全感知平台、下一代防火墙、EDR用户,建议及时升级最新版本,并接入安全云脑,使用云查服务以及时检测防御新威胁:

3. 深信服安全产品集成深信服SAVE人工智能检测引擎,拥有强大的泛化能力,精准防御未知病毒;

4. 深信服推出安全运营服务,通过以“人机共智”的服务模式帮助用户快速提高安全能力;针对此类威胁,安全运营服务提供安全设备策略检查、安全威胁检查、相关漏洞检查等服务,确保第一时间检测风险以及更新策略,防范此类威胁。

日常加固方案

1、及时给系统和应用打补丁,修复常见高危漏洞(建议使用EDR漏洞扫描工具或EDR轻补丁功能);

2、对重要的数据文件定期进行异地多介质备份;

3、更改主机账户和数据库密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃(建议使用EDR基线检查功能进行主机弱密码巡查);

4、如果业务上无需使用RDP的,建议关闭RDP功能,并尽量不要对外网映射RDP端口和数据库端口(建议开启EDR的RDP暴力破解自动封堵功能)。