昨日,苹果发布了Mac OS 10.15.6 补充更新,该更新的内部版本号为 19G2531。除了性能改进外,还重点修复了 Wi-Fi 和 iCloud 的问题,包括阻止 Mac 设备自动连接到 Wi-Fi 的问题,以及 iCloud Drive 中的文件同步问题。目前,Mac 用户可以进入系统偏好和软件更新,下载该补充更新。

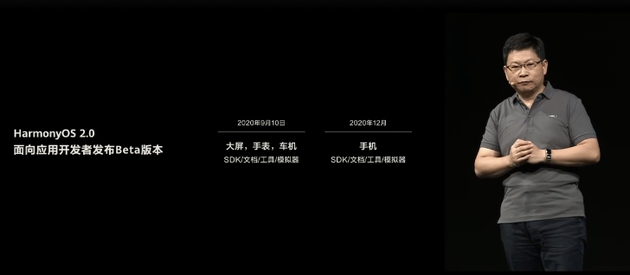

昨日,华为在 HDC 开发者大会上正式推出鸿蒙OS 2.0系统,面向大屏、手表、车机发布开发者 Beta 版。同时,鸿蒙OS的官网也已上线,并提供源码下载。

鸿蒙OS是首个真正为全场景时代(移动办公、运动健康、社交通信、媒体娱乐等)打造的分布式操作系统。其提出了基于同一套系统能力、适配多种终端形态的分布式理念,能支持多种终端设备。

目前最新的2.0系统在三大核心能力方面进行了全面升级。

首先,分布式软总线能带来多设备间高吞吐、低时延、高可靠的流畅连接体验。

其次,分布式数据管理让跨设备数据访问有访问本地一般的体验,大幅提升跨设备数据远程读写和检索性能。

最后,分布式安全能把手机的内核级安全能力扩展到其他终端,提升全场景设备的安全性,通过设备能力互助,共同抵御攻击。同时,系统还能定义数据和设备的安全级别,对其进行分类分级的保护,确保数据流通安全可信。目前,华为还计划12月发布鸿蒙手机版本,并在明年对华为智能手机进行全面升级,使其支持鸿蒙 2.0。

Xyxfs:你觉得鸿蒙2.0能代替安卓系统吗?

2

蓝牙4.0及5.0标准爆BLURtooth漏洞

近日,国外学者新发现了一个存在于蓝牙标准中名为Cross-Transport Key Derivation(CTKD)组件中的漏洞BLURtooth,编号为CVE-2020-15802。

该组件用于在两个蓝牙功能设备配对时协商和设置认证密钥,主要用途是蓝牙的 "双模式 "功能。其会准备好密钥,让配对的设备决定他们要使用什么版本的蓝牙标准。

攻击者可以操纵CTKD组件覆盖设备上的其他蓝牙认证密钥,并授予攻击者通过蓝牙连接到同一设备上其他具有蓝牙功能的服务/应用程序的权限。在某些版本的BLURtooth攻击中,认证密钥甚至可以被完全覆盖,而其他认证密钥可以降级使用弱加密。

该漏洞会影响到所有使用蓝牙4.0到5.0标准的设备。这就意味着很多蓝牙耳机、蓝牙音箱、笔记本电脑等设备都会受到影响。

目前,蓝牙技术联盟(SIG)还未发布修复补丁,预计未来会将补丁集成作为固件或操作系统更新,提供给蓝牙设备。而现在防止BLURtooth攻击的唯一方法就是控制蓝牙设备配对的环境,以防止中间人攻击,或与流氓设备配对。

Xyxfs:现在用蓝牙耳机的人很多,希望尽快修复这个漏洞吧。

3

谷歌Kubernetes将对内存加密

随着企业微服务开始兴起,进一步增加数据处理安全性,使私有加密云更安全十分重要。

为此,Google Cloud和AMD就于近期推出了“机密计算”计划,旨在对内存和CPU以外的其他位置维护数据加密。Google Cloud也将把内存加密扩展到其Kubernetes Engine上。

Kubernetes是Google开源的一个容器编排引擎,用于管理云平台中多个主机上的容器化应用。Google Cloud表示,其机密节点将在即将发布的Kubernetes引擎版本中以beta形式发布。

该机密节点基于AMD最新的EPYC处理器。该处理器在其Zen 2 Core架构中集成了基于硬件的加密,能在运行受保护节点的群集时,自动强制在EPYC处理器的“安全加密虚拟化”功能内使用内存加密VM。

Google的加密节点就能通过使用虚拟密钥对内存进行加密,再由安全处理器将密钥映射到内存中运行的VM,从而实现进一步隔离工作负载,并将租户与云基础架构隔离开来。

如此一来,系统管理程序就无法访问加密的内存,操作系统也可以选择共享哪些数据,数据处理安全性大幅提高。

Xyxfs:感觉很厉害的样子。