0x0概述

近年来,老式勒索病毒依旧活跃,而新型勒索病毒花样百出,深信服安全云脑就捕获到一款具有“地方特色”的勒索病毒,其加密后缀为.beijing。

该病毒会加密指定后缀文件,在系统盘加密用户目录下的文件,并生成勒索提示文档(!RECOVER.txt),要求用户通过邮箱联系黑客,使用比特币支付赎金来解密个人文件。

0x1详细分析

该样本使用UPX加壳,编译时间为2019年9月10日,使用C++编写;

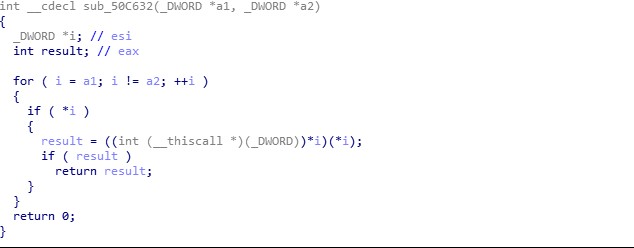

大量函数调用使用动态计算的地址,以阻止对文件进行逆向分析;

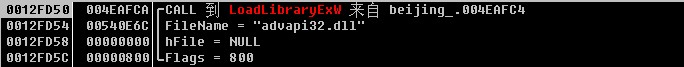

使用LoadLibrary、GetProcAddress加载kernel32、advapi32等DLL及部分函数;

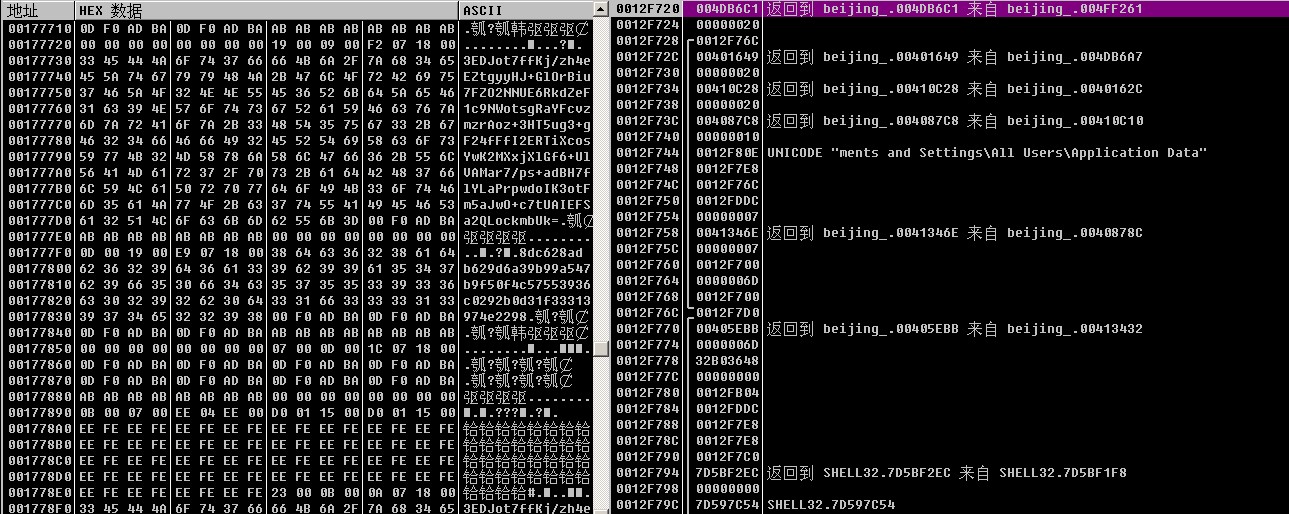

从自身读取数据:

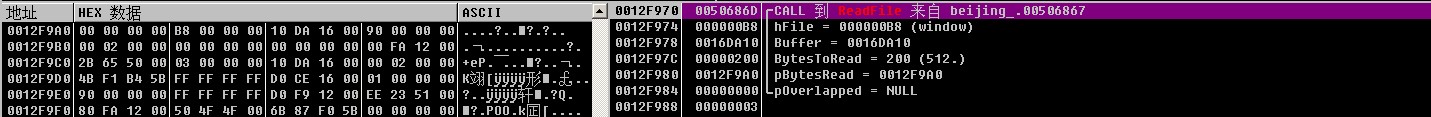

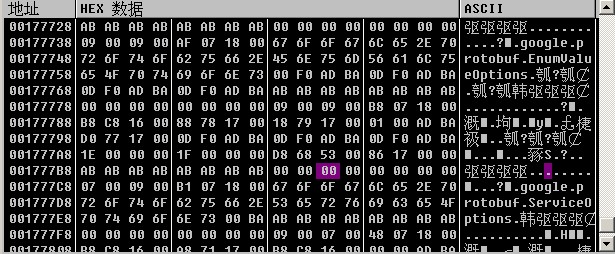

配置文件使用了protobuf序列化;

包含大量加密文件后缀:

生成用户Personal ID及Hash值,Personal ID随机生成并使用base 64加密;

在文件目录下创建勒索提示文档!RECOVER.txt及__lock_XXX__文件;

勒索提示文档:

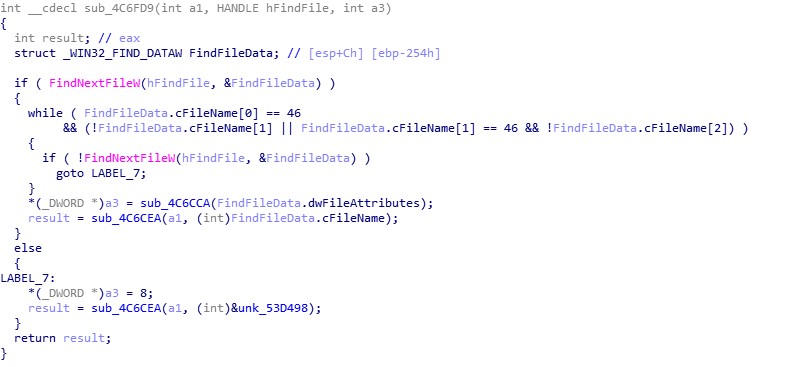

遍历目录下所有文件;

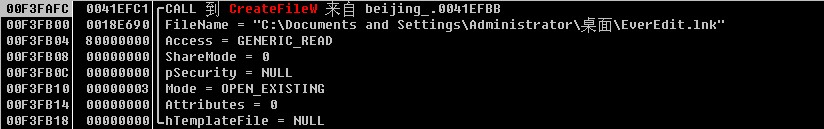

打开待加密文件;

重命名为*.beijing;

使用AES算法加密;

文件末尾写入二次加密后的AES密钥

完成加密后自删除。

0x2 IOC

MD5:9ed1bc466b3a1f1844f50791c16a77c1

0x3深信服安全产品解决方案

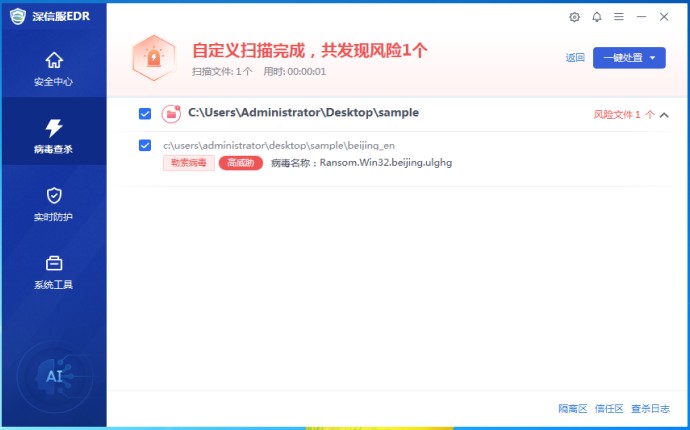

深信服下一代防火墙AF、终端检测响应平台EDR、安全感知平台SIP等安全产品,已集成了SAVE人工智能引擎,均能有效检测防御此恶意软件,已经部署相关产品的用户可以进行安全扫描,检测清除此恶意软件,如图所示:

1. 深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀:

64位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

32位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z

2. 深信服安全感知、下一代防火墙、EDR用户,建议及时升级最新版本,并接入安全云脑,使用云查服务以及时检测防御新威胁;

3. 深信服安全产品继承深信服SAVE安全智能检测引擎,拥有对未知病毒的强大泛化检测能力,能够提前精准防御未知病毒;

4. 深信服推出安全运营服务,通过以“人机共智”的服务模式提供安全设备策略检查、安全威胁检查、相关漏洞检查等服务,确保第一时间检测风险以及更新策略,防范此类威胁。

0x4 加固建议

1. 使用高强度的主机密码,并避免多台设备使用相同密码,不要对外网直接映射3389等端口,防止暴力破解;

2. 避免打开来历不明的邮件、链接和网址附件等,尽量不要在非官方渠道下载非正版的应用软件,发现文件类型与图标不相符时应先使用安全软件对文件进行查杀;

3. 定期使用安全软件进行全盘扫描和处置,定期检测系统漏洞并且进行补丁修复。

0x5 咨询与服务

您可以通过以下方式联系我们,获取关于该病毒的免费咨询及支持服务:

1、拨打电话400-630-6430转6号线(已开通勒索软件专线);

2、关注【深信服技术服务】微信公众号,选择“智能服务”菜单,进行咨询;

3、PC端访问深信服社区 bbs.sangfor.com.cn,选择右侧智能客服,进行咨询。