研究人员发现了一种潜在的手段,可以使用一种新颖的方法将设备标识符与其生物特征信息结合起来,对在线用户进行描述和跟踪。

细节来自利物浦大学,纽约大学,香港中文大学和布法罗大学的一组学者最新发表的题为“无处躲藏:生物识别技术与设备之间的跨模式身份泄漏”的研究。

利物浦大学助理教授Chris Xiaoxuan Lu在接受电子邮件采访时对《黑客新闻》说:“关于身份盗用的先前研究仅考虑针对一种类型的身份(针对设备ID或生物识别)的攻击目标,” “但是,缺少的部分是探索同时破坏两种类型的身份的可行性,并深入了解它们在多模式物联网环境中的相关性。”

研究人员在上周于台北举行的2020年网络会议上介绍了这些发现。原型和相关代码可在此处访问:

https://github.com/zjzsliyang/CrossLeak

复合数据泄漏攻击

身份泄漏机制建立在长时间对网络物理空间中的个人进行秘密窃听的思想之上。

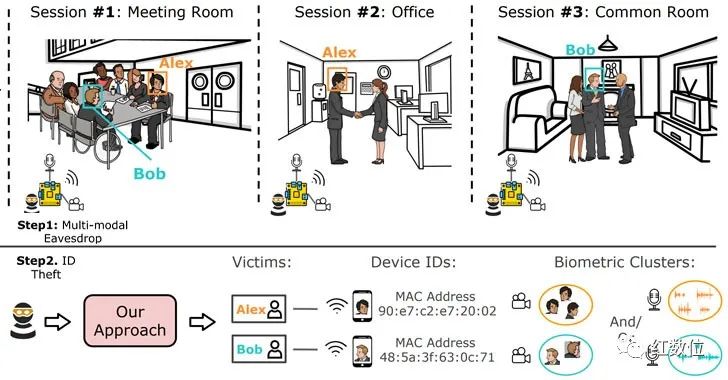

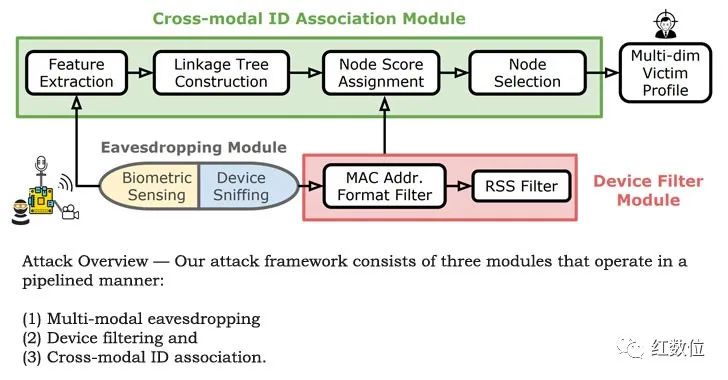

简而言之,想法是坏演员可以利用个人生物特征信息(面部,声音等)的唯一性以及智能手机和物联网设备的Wi-Fi MAC地址,通过绘制时空关联来自动识别人在两组观察值之间。

陆小轩说:“攻击者既可以是内部人员,例如可以与受害者共享同一办公室的同事,也可以是外部人员使用笔记本电脑窃听咖啡店中的随机受害者。” “因此,考虑到多模式物联网设备非常小并且可以很好地伪装,例如具有Wi-Fi嗅探功能的间谍相机,发动此类攻击并不难。总而言之,在设备方面几乎无需进行任何设置攻击者。”

为了发动攻击,研究人员组装了一个基于Raspberry Pi的窃听原型,该原型由一个录音机,一个8MP摄像头和一个可以捕获设备标识符的Wi-Fi嗅探器组成。

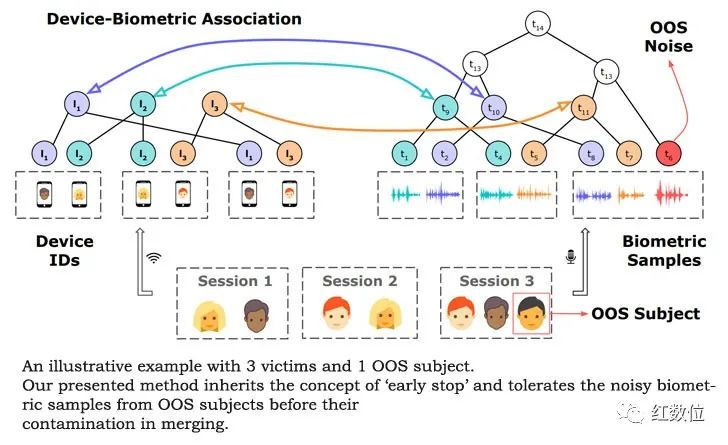

以这种方式收集的数据不仅确定了一个人的身体生物特征与其个人设备之间存在会话出席相似性,而且它们的独特性足以将一个特定的个人隔离在同一空间中的几个人中。

但是,如果受害者被隐藏在人群中,并且与另一个受试者共享相同或高度相似的出勤模式,那么攻击的准确性就会降低,这是很难做到的,而且不切实际。

可能的缓解方法

但是,随着数十亿物联网设备连接到互联网,研究人员说,这种数据泄漏的复合效应是一个真正的威胁,对手能够对超过70%的设备标识符进行匿名处理。

混淆无线通信并扫描隐藏的麦克风或摄像机可以帮助减轻跨模式攻击,尽管他们警告说尚无好的对策。

陆小轩说:“避免将Wi-Fi连接到公共无线网络,因为这样会使您的基础Wi-Fi MAC地址暴露在外。”

“不允许多模式IoT设备(例如智能门铃或语音助手)全天候监控您,因为它们会不透明地将数据发送回第三方,并且容易被黑客入侵并危及您的安全。多个维度的ID。”

共建网络安全命运共同体