Shade(Troldesh)勒索软件的运营商已在周末关闭,并以此表示诚意,已释放了75万多个解密密钥,过去的受害者现在可以使用这些密钥来解密其文件。

卡巴斯基实验室的安全研究人员已经证实了泄露密钥的有效性,并且正在致力于创建免费的解密工具。

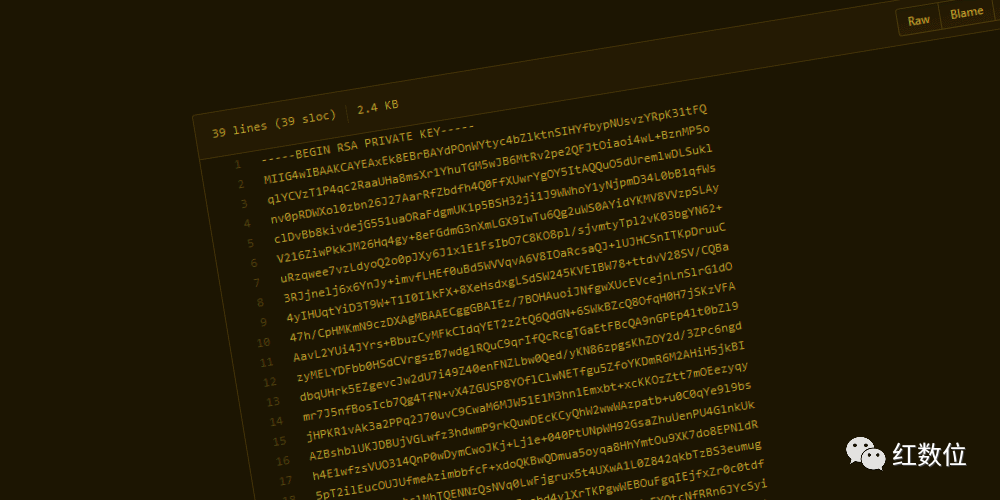

在GitHub存储库中发布的短消息中,Shade团队解释了导致他们做出决定的原因。

我们是一个团队,他们创建了一个木马加密程序,通常被称为Shade,Troldesh或Encoder.858。实际上,我们已在2019年底停止分发它。现在,我们决定在这个故事中讲最后一点,并发布我们拥有的所有解密密钥(总共超过750,000个)。我们还将发布解密软件。我们还希望,有了密钥,防病毒公司将发布自己的更加用户友好的解密工具。与我们的活动有关的所有其他数据(包括特洛伊木马的源代码)均被不可撤消地销毁。我们向所有特洛伊木马受害者致歉,并希望我们发布的密钥能够帮助他们恢复数据。

虽然Shade帮派解释了为什么他们释放解密密钥,但他们没有解释为什么它们关闭。勒索软件专家中已经形成了几种理论,但都没有基于实际的有形威胁情报。

在2019年底关闭之前,Shade勒索软件一直是最古老的勒索软件品种之一,于2014年首次发现,直到去年关闭之前几乎不间断运行。

它也是最最活跃勒索操作中的一个,经由电子邮件的垃圾邮件活动的组合分布和利用的混合物。

不过,勒索软件并不完美,而且在其生命周期内,来自卡巴斯基和英特尔安全部门(现为McAfee)的安全研究人员已经发布了多个解密应用程序,可以帮助受害者恢复文件。但是,这些解密器仅适用于少数Shade版本,这些工具中的最后一个于2017年发布。

今天发布的解密密钥将为所有使用Shade勒索软件加密文件的用户提供帮助。据信,这些密钥可用于所有版本的勒索软件以及曾经感染过的所有用户。

唯一的条件是用户仍然可以保留加密文件,因此可以对其进行解密。

安全专家通常建议将勒索软件加密的文件保存在脱机硬盘上,但大多数受害者只是从头开始重新安装计算机,删除加密的数据。那些保存了加密文件的人现在可以恢复曾经认为丢失的数据。

解密秘钥下载:

https://github.com/shade-team/keys

下载镜像:

https://yadi.sk/d/36uVFJ6bUBrdpQ (所有密钥分开;zip中的所有密钥;软件)

https://cloud.mail.ru/public/5gy6/4UMfYqAp4 (所有密钥分开;zip中的所有密钥;软件)

https://drive.google.com/open?id=1iA2KquslytIE83mwzlXPcL3u8Z0yoqat(zip中的 所有密钥;软件)

https://github.com/shade-team/keys (所有密钥分开)

https://github.com/shade-binary/bin (软件)

解密说明:

注意:某些防病毒软件会检测到某些已发布的软件,因为它与加密器一起使用了常见的代码块。为避免删除它们,所有exe文件均使用相同的密码压缩:123454321

如果您的加密文件具有以下扩展名之一,则在后续步骤中,您将需要“ keys”文件夹中的“ main”子文件夹:

xtbl

ytbl

breaking_bad

heisenberg

better_call_saul

los_pollos

da_vinci_code

magic_software_syndicate

windows10

windows8

no_more_ransom

tyson

crypted000007

crypted000078

rsa3072

decrypt_it

如果您的加密文件具有以下扩展名之一,则在后续步骤中,您将需要“ keys”文件夹中的“ alt”子文件夹:

dexter

miami_california

所需的子文件夹在下面表示为<dir>。“主”子文件夹适用于某些防病毒公司,他们已经被告知要使用该文件夹。

强烈建议关闭计算机上的所有程序(包括防病毒程序),并避免在解密过程中执行任何其他操作。如果您拥有计算机的ID,请转到第1段。否则,请转到第2段。此ID是一个20个符号的字符串,包含大写字母和数字(例如AABBCCDDEEFF00112233),并保存在台式机和README.txt文件中。所有磁盘的根文件夹。在更高版本的加密软件中,文件名之后也添加了ID。

如果README.txt文件中的代码在竖线后包含零(例如AABBCCDDEEFF00112233 | 0),请继续执行第1.1段。如果README.txt文件中的代码包含三个竖线(例如AABBCCDDEEFF00112233 | 765 | 8 | 1),请继续执行第1.2段。

1.1输入/ keys / <dir> / dynamic / <letter> /文件夹,其中<letter>是代码的第一个符号(在我们的示例中为A)。/ keys / alt / dynamic /文件夹将所有文件都包含在内,而无需按代码的首字母进行划分。找到名称包含您的ID的.txt文件并下载(如果有多个这样的文件,请下载所有文件,然后对每个文件重复整个解密过程)。您可以使用网页上的搜索(浏览器中的Ctrl + F组合键)来加快搜索过程。如果找到文件,请继续执行第3段。

1.输入/ keys / <dir> / static /文件夹,然后找到名称为代码第一个竖线后的数字的文件(在我们的示例中为765)。下载它并继续执行第3段。

下载并执行/bin/getid.exe程序。它会显示您的ID,然后您应该转到它的第1段。如果这样做没有帮助,请尝试执行2.1段落中的说明。

2.在计算机上创建一个文件夹,其路径仅包含英文字母或数字(在进一步的说明中为c:\ 1 \)。下载文件/bin/decrypt_bruteforce.exe,将其保存到此文件夹并在其中创建文件夹“ keys”。然后从/ keys / <dir> / static /文件夹下载所有文件,并将它们放在“ keys”文件夹中。取出任何加密文件,并将其放入c:\ 1 \文件夹。运行crypto_bruteforce.exe并等待其工作结束。如果找到密钥,则其文件名将显示在窗口中。取得密钥文件并继续执行第3段。

在计算机上创建一个文件夹,该文件夹的路径仅包含英文字母或数字(在进一步的说明中为c:\ decrypt \)。下载/bin/decrypt.exe文件并将其保存到此文件夹。您也可以改用/bin/decrypt_nolog.exe程序(唯一的区别是它显示的有关解密过程的详细信息较少)。然后使用上一步中获得的密钥获取文件,并将其放置在该目录中,并带有“ key.txt”名称(或者,如果系统不显示文件扩展名,则只是“ key”)。如果加密文件位于您的计算机上,则只需运行crypto.exe。如果加密文件位于外部驱动器上,然后将其连接,请按Start-> Execute->(输入)cmd.exe,然后按Enter。在打开的窗口中键入以下命令,然后按Enter:cd c:\ decrypt \ && crypto.exe <path>其中,<path>是您连接的设备的根目录(例如S :)。等到解密过程结束。如果您在带有解密器的文件夹中找到名称为RENAME.txt的文件,则下载/bin/rename.exe,将其放入此文件夹中,运行它并等待其工作结束。

共建网络安全命运共同体