SafeBreach的研究人员发现Acer和ASUS大多数PC的预装软件存在漏洞,可能会导致特权升级和任意代码执行。

CVE-2019-18670

研究人员在Acer的预装软件Acer Quick Access中发现漏洞,该应用程序可快速打开某些常用功能,轻松地调整它们相关的设置,例如快速打开或者断开无线连接、更改USB充电设置、打开或关闭蓝牙以及修改网络共享状态等多项快捷操作。

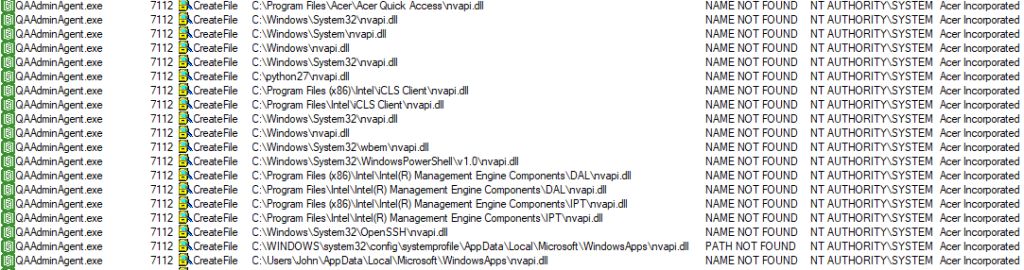

虽然便捷实用,但研究人员发现,该软件的某些组件以“ NT AUTHORITY \ SYSTEM”的身份运行,即具有系统权限,但存在三个DLL文件丢失的情况。攻击者可通过植入缺少的DLL文件的恶意版本,提升权限对PC执行任意代码攻击。

在这一过程中,攻击者不仅可以利用组件中的系统权限植入任意DDL加载,还能够逃避电脑自身防御系统的检测,并且在某些情况下实现特权升级。

此外,该漏洞可帮助攻击者在电脑上实现持久性,当用户每次启用Acer Quick Access时,都会执行恶意代码。

受影响的版本为:

Acer Quick Access v2.01.3000-v.201.3027

Acer Quick Access v3.00.3000-v3.00.3008

目前专家已经向Acer报告了此问题,该公司发布了Acer Quick Access版本2.01.3028和3.00.3009并发布了一份建议。

CVE-2019-19235

该漏洞源自ASUS ATK软件包中的驱动程序,攻击者可利用该漏洞以NT AUTHORITY \ SYSTEM身份运行ASLDR服务(AsLdrSrv.exe),借此实现持久性并逃避检测,同样地可发起恶意攻击。

ASLDR服务是一个签名的进程,具有系统特权,在系统启动时运行,攻击者可能利用此漏洞提升特权,在进程中运行并执行未签名的恶意文件。

该漏洞影响的版本为ATK软件包1.0.0060版和所有以前的版本。

目前,该漏洞已在最新发布的ATK软件包1.0.0061中得到修复。

Acer和ASUS这均是台湾本土品牌,近年来都出现了不同程度的衰落,几年前的性价比之王如今逐渐处于边缘化的境地。

台系PC厂商的销量下降带来的不仅是发展瓶颈,产品质量也随之下滑。要在多元化的市场下获得一席之地,Acer和ASUS未来的路充满了挑战。

* 本文由看雪编辑 LYA 编译自 Security Affairs,转载请注明来源及作者。

* 原文链接:

https://securityaffairs.co/wordpress/95312/hacking/asus-acer-flaws.html